- 1. ¿Por qué es importante la seguridad en la nube?

- 2. Elementos esenciales de una estrategia de seguridad en la nube

- 3. Los tres pilares de la seguridad en la nube

- 4. ¿Cómo funciona la seguridad en la nube?

- 5. El modelo de responsabilidad compartida

- 6. Principales riesgos y desafíos para la seguridad en la nube

- 7. Herramientas de seguridad en la nube

- 8. Buenas prácticas de seguridad en la nube

- 9. Preguntas frecuentes sobre la seguridad en la nube

- ¿Por qué es importante la seguridad en la nube?

- Elementos esenciales de una estrategia de seguridad en la nube

- Los tres pilares de la seguridad en la nube

- ¿Cómo funciona la seguridad en la nube?

- El modelo de responsabilidad compartida

- Principales riesgos y desafíos para la seguridad en la nube

- Herramientas de seguridad en la nube

- Buenas prácticas de seguridad en la nube

- Preguntas frecuentes sobre la seguridad en la nube

¿Qué es la seguridad en la nube?

- ¿Por qué es importante la seguridad en la nube?

- Elementos esenciales de una estrategia de seguridad en la nube

- Los tres pilares de la seguridad en la nube

- ¿Cómo funciona la seguridad en la nube?

- El modelo de responsabilidad compartida

- Principales riesgos y desafíos para la seguridad en la nube

- Herramientas de seguridad en la nube

- Buenas prácticas de seguridad en la nube

- Preguntas frecuentes sobre la seguridad en la nube

La seguridad en la nube, o seguridad de la computación en la nube, consiste en salvaguardar las medidas, tecnologías, procesos y políticas diseñadas para proteger los sistemas de computación en la nube, los datos y la infraestructura de las ciberamenazas. Garantiza que sus datos almacenados y procesados en la nube permanezcan confidenciales, íntegros y disponibles, manteniendo a los usuarios y a las organizaciones a salvo de accesos no autorizados, infracciones y pérdidas de datos.

Mientras que la ciberseguridad abarca una amplia gama de medidas de protección para los sistemas de información, la seguridad en la nube se centra en la defensa de los activos alojados en la infraestructura de terceros proveedores de servicios.

¿Por qué es importante la seguridad en la nube?

La seguridad en la nube protege los datos confidenciales, las aplicaciones y la infraestructura alojada en la nube. A medida que las organizaciones utilizan cada vez más la computación en la nube y los proveedores de servicios en la nube (CSP)de terceros, se enfrentan a retos de seguridad únicos, como las violaciones de datos, los accesos no autorizados y el cumplimiento regulatorio.

- Protección de datos: Los entornos de nube almacenan a menudo datos sensibles de carácter personal, financiero y de propiedad intelectual. Unas sólidas medidas de seguridad en la nube protegen estos datos de robos, pérdidas y accesos no autorizados.

- Cumplimiento regulatorio: Las normas de cumplimiento como GDPR, HIPAAy PCI DSS rigen muchas industrias. La seguridad en la nube ayuda a las organizaciones a cumplir estos requisitos, evitando consecuencias legales y sanciones económicas.

- Mitigación de ciberamenazas: Los entornos de nube son objetivos frecuentes de ciberataques, incluidos el phishing, el ransomware y los ataques DDoS. Las soluciones eficaces de seguridad en la nube protegen contra estas amenazas, garantizando la continuidad de la empresa.

- Modelo de responsabilidad compartida: En la computación en la nube, la seguridad es una responsabilidad compartida entre el proveedor de servicios y el cliente. Las herramientas y prácticas de seguridad en la nube permiten a las organizaciones participar en esta asociación.

- Acceso remoto seguro: Con el auge del trabajo a distancia, los empleados suelen acceder a los sistemas basados en la nube desde distintos lugares y dispositivos. Las VPN (redes privadas virtuales), el acceso a la red de confianza cero (ZTNA) y las puertas de enlace seguras garantizan que el acceso siga siendo seguro sin poner en peligro los datos de la organización.

- Mantener la confianza de los clientes: Las violaciones de datos o los fallos de seguridad pueden dañar la reputación de una empresa y erosionar la confianza de los clientes. Unas sólidas medidas de seguridad en la nube ayudan a mantener la confianza y la fidelidad de los clientes.

- Eficiencia de costos: La seguridad proactiva en la nube evita las costosas filtraciones de datos y el tiempo de inactividad, reduciendo los costos a largo plazo asociados a la recuperación de incidentes y a las infracciones del cumplimiento de la normativa.

Determine la mejor opción para su organización: Seguridad construida por los PSC frente a seguridad nativa de la nube de terceros.

Elementos esenciales de una estrategia de seguridad en la nube

Para comprender la seguridad en la nube, debe centrarse en los principios básicos de un plan estratégico de seguridad en la nube, que incluya estrategias y tecnología para proteger los datos, las aplicaciones y la infraestructura. Las áreas clave incluyen:

- Protección de datos: Salvaguardar los datos en reposo, en tránsito y durante el procesamiento mediante encriptación y controles de acceso.

- Gestión de identidades y accesos (IAM): Garantizar que sólo los usuarios y dispositivos autorizados puedan acceder a los recursos de la nube.

- Cumplimiento y gobernanza: Cumplimiento de los requisitos legales y regulatorios, como GDPR, HIPAA o CCPA.

- Visibilidad: Supervisión de la actividad en la nube para identificar posibles amenazas a la seguridad mediante herramientas de registro, auditoría y análisis.

- Seguridad de la red: Proteger la comunicación y la conectividad dentro de los entornos de nube y entre ellos mediante firewalls, sistemas de detección de intrusiones (IDS) y otras herramientas.

- Detección de amenazas y Threat Prevention: Identificación y mitigación de vulnerabilidades y riesgos mediante herramientas automatizadas, aprendizaje automático e inteligencia de amenazas.

- Respuesta a incidentes: Establecer procedimientos para hacer frente con eficacia a las violaciones de la seguridad o a los ciberataques.

- Seguridad de las aplicaciones: Protección de las aplicaciones alojadas en la nube frente a vulnerabilidades o errores de configuración.

Los tres pilares de la seguridad en la nube

Los tres pilares de la seguridad en la nube -confidencialidad, integridad y disponibilidad- proporcionan un marco fundacional para asegurar los entornos de nube. Estos principios, a menudo denominados la tríada de la CIA, constituyen la columna vertebral de la seguridad en la nube y de los principios generales de ciberseguridad.

Confidencialidad

La confidencialidad garantiza que sólo las personas y los sistemas autorizados puedan acceder a los datos sensibles. Esto se consigue encriptando los datos, utilizando fuertes controles de acceso como la autenticación multifactor (MFA) y el control de acceso basado en roles (RBAC), y asegurando las API aplicando el principio del mínimo privilegio. Al salvaguardar la confidencialidad, las organizaciones pueden proteger sus operaciones y la confianza de los usuarios.

Integridad

La integridad garantiza que los datos y los sistemas sigan siendo precisos, fiables y libres de manipulaciones. Las organizaciones verifican los datos con técnicas como el hash y las sumas de comprobación, implementan el control de versiones y las copias de seguridad para protegerse de los cambios y adoptan prácticas seguras de DevOps (DevSecOps) para garantizar la seguridad de las aplicaciones.

Disponibilidad

La disponibilidad garantiza que los servicios en la nube, las aplicaciones y los datos estén accesibles cuando se necesiten. Las organizaciones lo consiguen mediante mecanismos de redundancia y conmutación por error, la implementación de protección contra la denegación de servicio distribuida (DDoS) y la realización de actualizaciones y parches periódicos del sistema para mitigar las vulnerabilidades que podrían causar tiempos de inactividad.

¿Cómo funciona la seguridad en la nube?

La seguridad en la nube funciona en tres entornos principales: público, privado e híbrido.

Nube pública

La nube pública presta servicios informáticos a través de Internet. Un proveedor externo posee y opera la infraestructura subyacente. Las organizaciones utilizan servicios públicos en la nube para diversas aplicaciones, incluidas las soluciones basadas en la web y el almacenamiento de datos. Estos servicios se facturan anualmente o en función del uso real, con costos vinculados al consumo de recursos y al tráfico de datos.

En un entorno de nube pública, las organizaciones comparten la infraestructura con otros usuarios pero administran sus recursos a través de cuentas individuales. La nube pública ofrece una rápida implementación de aplicaciones escalables accesibles globalmente, eliminando la necesidad de importantes inversiones iniciales.

nube privada

Una nube privada es utilizada exclusivamente por una sola empresa u organización. Puede ser propiedad de la empresa, gestionada y operada por ella, por un proveedor de servicios externo o por ambos, y puede estar ubicada en las instalaciones o fuera de ellas.

Las nubes privadas ofrecen las mismas ventajas que las nubes públicas, como escalabilidad elástica y ahorro de costos, disponibilidad de recursos, control total, privacidad y cumplimiento de la normativa. Son ideales para organizaciones con requisitos de cumplimiento estrictos o que exigen un control absoluto de los datos, como las agencias gubernamentales y las instituciones financieras.

Nube híbrida

Una nube híbrida combina entornos locales, privados y públicos manteniéndolos orquestados y diferenciados. Los datos y las aplicaciones pueden moverse entre estos entornos, lo que ofrece una mayor flexibilidad. Las nubes híbridas son adecuadas para las organizaciones que amplían su infraestructura en las instalaciones con casos de uso específicos de la nube.

Por ejemplo, las nubes públicas pueden gestionar necesidades de gran volumen y menor seguridad, como las aplicaciones basadas en la web, mientras que las nubes privadas administran operaciones sensibles y críticas para la empresa, como los informes financieros. Su adaptabilidad convierte a las nubes híbridas en una opción atractiva para muchas empresas.

El modelo de responsabilidad compartida

El modelo de responsabilidad compartida divide las responsabilidades de seguridad entre un CSP y sus clientes. Las organizaciones deben alinear su estrategia de seguridad con este modelo para proteger sus datos, aplicaciones y estado de cumplimiento, al tiempo que aprovechan las ventajas de la computación en la nube. Comprender el papel de cada parte reduce los riesgos de vulnerabilidad.

Responsabilidades del PSC

- Seguridad de las infraestructuras: Asegurar la infraestructura física, incluidos los servidores, el almacenamiento y las redes.

- Seguridad del software: Garantizar la seguridad de los servicios fundacionales, incluidos los hipervisores y los sistemas operativos.

- Cumplimiento: Mantener las certificaciones y el cumplimiento de su infraestructura para satisfacer normas como SOC, ISO, GDPR o HIPAA.

Responsabilidades del cliente

- Seguridad de los datos: Protección de los datos almacenados en la nube, incluidos el cifrado y los controles de acceso.

- IAM: Administración de las identidades, funciones y permisos de los usuarios para garantizar que sólo las personas autorizadas acceden a los recursos.

- Seguridad de las aplicaciones: Protección de aplicaciones, configuraciones o cargas de trabajo implementadas en la nube.

- Cumplimiento: Garantizar que el uso se ajusta a los requisitos regulatorios específicos de la organización.

Responsabilidades de la carga de trabajo

Las responsabilidades de la carga de trabajo varían en función del tipo de servicio en la nube:

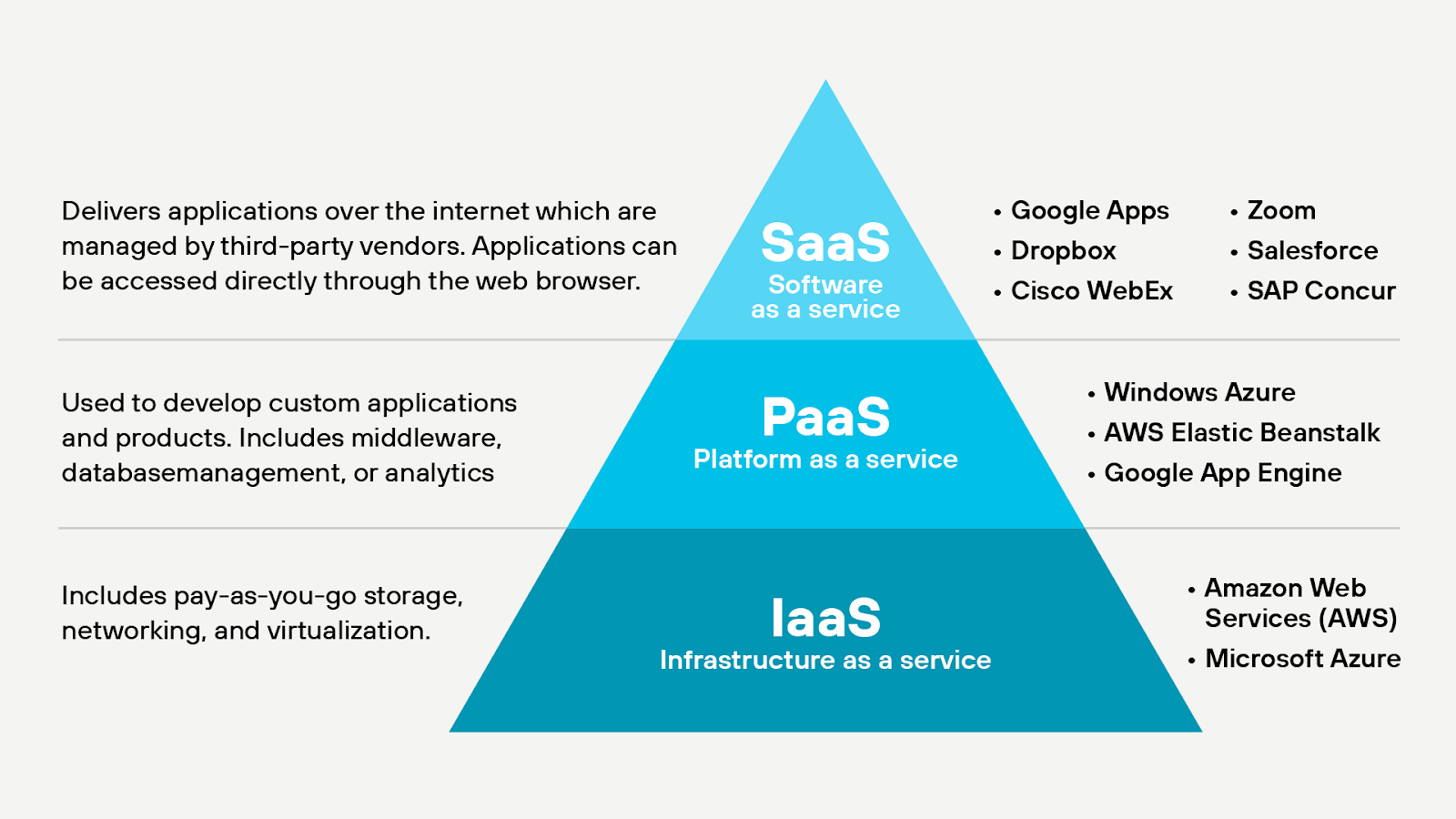

- Infraestructura como servicio (IaaS): El CSP se encarga de la infraestructura física y la virtualización; el cliente gestiona los sistemas operativos, las aplicaciones y los datos.

- Plataforma como servicio (PaaS): CSP gestiona la plataforma, incluida la infraestructura y el tiempo de ejecución; el cliente se centra en el desarrollo de aplicaciones, las configuraciones y los datos.

- Software como servicio (SaaS): CSP se encarga de la infraestructura, las plataformas y el software; el cliente es responsable del acceso de los usuarios y de la seguridad de los datos dentro del software.

Principales riesgos y desafíos para la seguridad en la nube

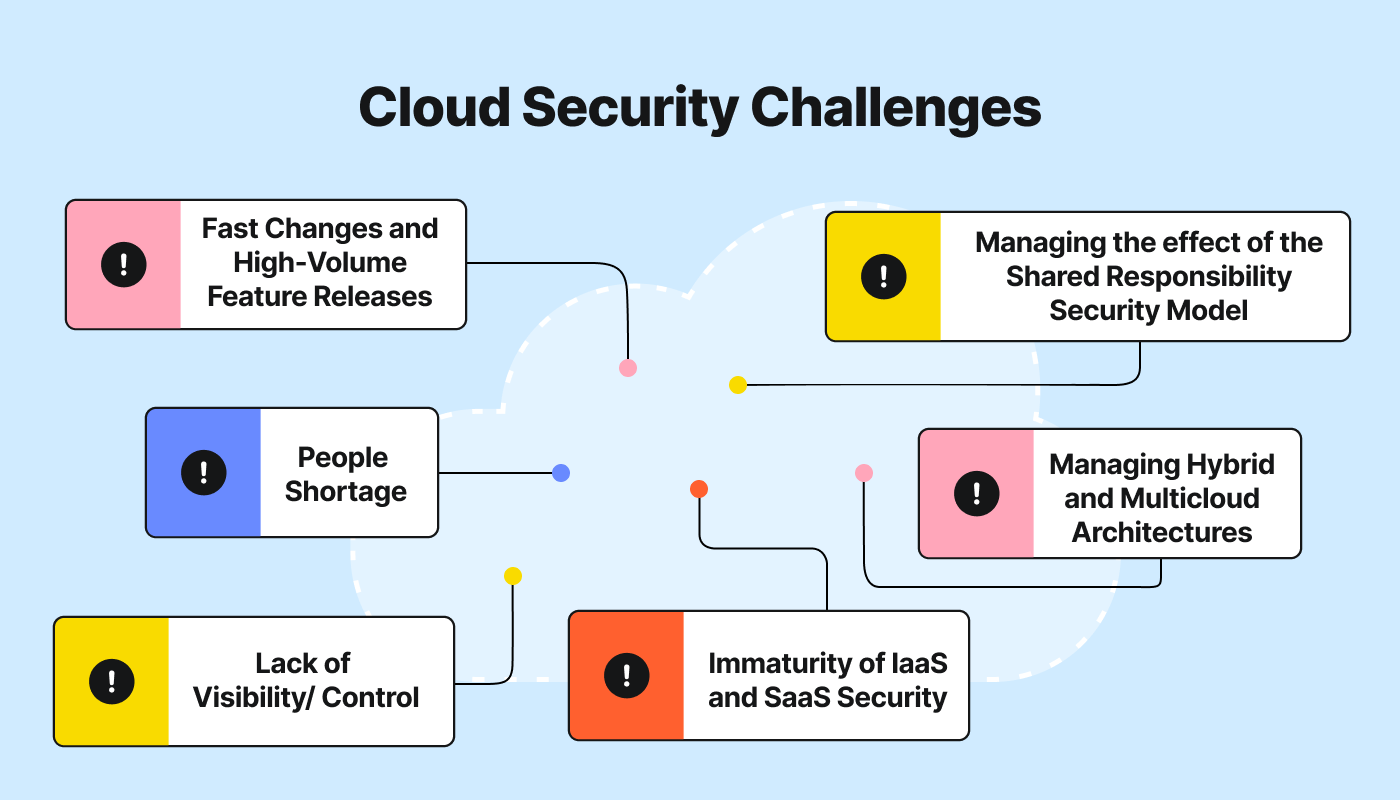

Las organizaciones se enfrentan a varios retos de seguridad en la nube que requieren una planificación estratégica, medidas de seguridad proactivas y una supervisión diligente. Entre los principales retos figuran:

- Expansión: Los servicios en la nube son fáciles de lanzar, pero más difíciles de administrar y consolidar de forma lógica. Los equipos que se mueven con rapidez pueden encontrarse creando máquinas virtuales, bases de datos y similares al azar, sin una estrategia de administración centralizada. Por extensión, descubrir y asegurar sistemáticamente todas esas cargas de trabajo se convierte en todo un reto.

- TI en la sombra: En una línea similar, los equipos o individuos pueden poner en marcha TI en la sombra, o cargas de trabajo que sólo ellos conocen y no están integradas en los sistemas centrales de administración de TI. Estas cargas de trabajo también son difíciles de detectar y asegurar de forma centralizada.

- Deuda técnica de seguridad: Para innovar con rapidez, los equipos pueden pasar por alto los puntos débiles de sus posturas de seguridad de forma que aumenten el tiempo y el esfuerzo que tienen que dedicar a encontrar y solucionar las vulnerabilidades.

- Respuesta inadecuada a los incidentes: Los entornos de nube requieren estrategias especializadas de respuesta a incidentes, y muchas organizaciones pueden carecer de la experiencia y las herramientas necesarias para responder eficazmente a los incidentes de seguridad en la nube.

- Riesgos de terceros: La dependencia de proveedores y servicios de terceros puede introducir vulnerabilidades adicionales y complicar el panorama de la seguridad.

- Limitaciones de recursos: Las organizaciones pueden carecer de presupuesto, personal o experiencia para administrar y proteger eficazmente sus entornos de nube, lo que provoca lagunas en su postura de seguridad.

- Protección de entornos híbridos y multicloud: Una seguridad coherente en diversos entornos puede resultar difícil y requerir muchos recursos.

- Rápida evolución de las tecnologías en nube: Es vital seguir el ritmo de la innovación en los servicios en la nube y la seguridad, ya que las prácticas anticuadas aumentan la vulnerabilidad ante las amenazas.

Aprenda a evaluar las posibles vulnerabilidades y amenazas a su infraestructura en la nube: Cómo evaluar los riesgos en la nube.

Herramientas de seguridad en la nube

Una estrategia sólida de seguridad en la nube implica la adopción de herramientas diseñadas para proteger los entornos de nube. Las herramientas esenciales deben proporcionar:

- Visibilidad de la actividad de las aplicaciones en la nube.

- Análisis detallados del uso para prevenir el riesgo de los datos y las infracciones de cumplimiento.

- Controles de políticas conscientes del contexto para aplicar y remediar las infracciones.

- Inteligencia de amenazas en tiempo real para detectar y prevenir nuevos programas maliciosos.

Tipos de herramientas de seguridad en la nube

Las herramientas de seguridad en la nube protegen los entornos de nube, las aplicaciones y los datos de amenazas, accesos no autorizados y vulnerabilidades. Entre las herramientas clave se incluyen:

- Corredores de seguridad de acceso a la nube (CASB): Supervise y administre el acceso a las aplicaciones en la nube, aplique las políticas de seguridad y proporcione visibilidad sobre el uso y el cumplimiento de las normas en la nube (por ejemplo, Prisma Access).

- Plataformas de protección de la carga de trabajo en la nube (CWPPs): Cargas de trabajo seguras en entornos de nubes múltiples, proporcionando Protección en tiempo de ejecución y administración de vulnerabilidades (por ejemplo, Prisma Cloud).

- Herramientas IAM: Garantice únicamente el acceso autorizado a los recursos de la nube, soportando SSO, MFA y RBAC (por ejemplo, la administración de derechos de la infraestructura de la nube de Prisma Cloud).

- Herramientas de cifrado en la nube: Cifre los datos en reposo, en tránsito o durante el procesamiento con los servicios de administración de claves.

- Herramientas de administración de posturas de seguridad en la nube (CSPM): Supervise continuamente los entornos de nube en busca de errores de configuración y riesgos de cumplimiento, ofreciendo soluciones automatizadas (por ejemplo, Prisma Cloud).

- Firewalls de aplicaciones web (WAF): Proteja las aplicaciones web alojadas en la nube de amenazas como la inyección de SQL y los ataques DDoS (por ejemplo, la seguridad de aplicaciones web y API de Prisma Cloud).

- Protección de endpoints Herramientas: Asegure los endpoints que acceden a los recursos de la nube, detectando y respondiendo al malware y otras amenazas (por ejemplo, Cortex XDR).

- Herramientas de prevención de pérdida de datos (DLP): Evitar que se compartan o transfieran datos confidenciales sin autorización (por ejemplo, DSPMde Prisma Cloud).

- Sistemas de detección y prevención de intrusiones (IDPS): Detecte y responda a actividades sospechosas en entornos de nube.

- Herramientas de supervisión y análisis de la nube: Proporcione visibilidad del rendimiento, el uso y las amenazas a la seguridad de la nube, permitiendo el registro y el análisis de incidentes (por ejemplo, Prisma Cloud).

Buenas prácticas de seguridad en la nube

Proteger los datos, las aplicaciones y los sistemas en la nube implica seguir prácticas de seguridad. La comprobación de los siguientes pasos ayuda a las organizaciones a adelantarse a las ciberamenazas y garantiza unas operaciones empresariales fluidas y conformes:

- Comprender la responsabilidad compartida.

- Asegure el perímetro.

- Supervise los errores de configuración.

- Utilice las prácticas de IAM para aplicar una sólida administración de contraseñas, dispositivos y accesos.

- Habilite la visibilidad de la postura de seguridad.

- Implemente políticas para evitar el acceso no autorizado a las aplicaciones y proteger los datos.

- Limite el acceso a los datos al personal necesario para evitar filtraciones.

- Asegure sus contenedores.

- Realice auditorías de seguridad periódicas, análisis de vulnerabilidades y parches de seguridad oportunos.

- Adopte un enfoque de confianza cero para las políticas de seguridad actualizadas y las necesidades de acceso remoto.

- Eduque y forme al personal sobre las tendencias actuales de seguridad en la nube para identificar comportamientos sospechosos.

- Utilice la administración de registros y la supervisión continua.

- Realice pruebas de penetración.

- Cifre los datos para mantenerlos seguros y accesibles sólo a los usuarios autorizados.

- Cumplir los requisitos de conformidad.

- Implementar un plan de respuesta a incidentes para gestionar los incidentes de seguridad.

- Asegure todas las aplicaciones.

- Mantenga una postura de seguridad de datos resistente.

- Consolidar las soluciones de ciberseguridad.

- Aproveche un enfoque de detección y respuesta en la nube.

Con estas directrices centradas en el ser humano y estos puntos de enfoque estratégicos, las organizaciones pueden administrar y proteger eficazmente sus entornos de nube, garantizando una sólida protección contra las ciberamenazas en evolución y el cumplimiento de la normativa.