¿Qué es la seguridad de las nubes híbridas?

La seguridad de la nube híbrida es la totalidad de las tecnologías y los procedimientos establecidos para proteger los datos, las aplicaciones y la infraestructura en un entorno de nube híbrida (que puede incluir cualquier combinación de nubes públicas y privadas o centros de datos en las instalaciones).

Una seguridad eficaz de la nube híbrida suele requerir:

- Firewall de nueva generación (NGFW)

- Un sistema de administración centralizado

- Servicios de seguridad que abarcan entornos

¿Por qué es importante la seguridad de la nube híbrida?

"La investigación de Gartner sobre el "cambio a la nube" incluye sólo las categorías de TI empresarial que pueden hacer la transición a la nube, dentro de los mercados de software de aplicaciones, software de infraestructura, servicios de procesos empresariales e infraestructura de sistemas.

En 2025, el 51% del gasto en TI en estas cuatro categorías habrá pasado de las soluciones tradicionales a la nube pública, frente al 41% en 2022. Casi dos tercios (65,9%) del gasto en software de aplicación se destinarán a tecnologías en la nube en 2025, frente al 57,7% en 2022."

Vivimos en la era de la nube y de la transformación digital. Los usuarios y las aplicaciones se desplazan fuera del perímetro tradicional de la red. Cada vez es mayor el número de cargas de trabajo de aplicaciones a las que se accede desde la nube pública, incluyendo: Software como servicio (SaaS), plataforma como servicio (PaaS) e infraestructura como servicio (IaaS):

- El 53% de las cargas de trabajo en la nube se alojan en plataformas de nube pública, lo que supone un aumento del 8% en el último año.

- La principal razón por la que las organizaciones se están pasando a la nube es la creación de nuevos productos y servicios y la ampliación de los existentes. El deseo de aumentar la eficacia y la agilidad le sigue de cerca.

Cada vez con más frecuencia, las empresas optan por modelos multicloud o híbridos. Una nube híbrida permite a las organizaciones disfrutar de las ventajas de la nube manteniendo la flexibilidad de utilizar otros entornos. En consecuencia, las organizaciones se enfrentan al reto de proteger de forma proactiva a los usuarios, las aplicaciones y los datos frente a las amenazas de seguridad sin comprometer la experiencia del usuario, y en múltiples entornos:

- Las consideraciones de seguridad siguen obstaculizando la capacidad de las empresas para hacer frente a los riesgos y aprovechar las ventajas de la nube.

Retos de seguridad de la nube híbrida

Los entornos de nube híbridos vienen acompañados de complicados problemas de seguridad. La combinación de los requisitos de seguridad de la nube, el modelo de responsabilidad compartida y un panorama de amenazas en constante evolución contribuyen a los retos de seguridad de la nube híbrida.

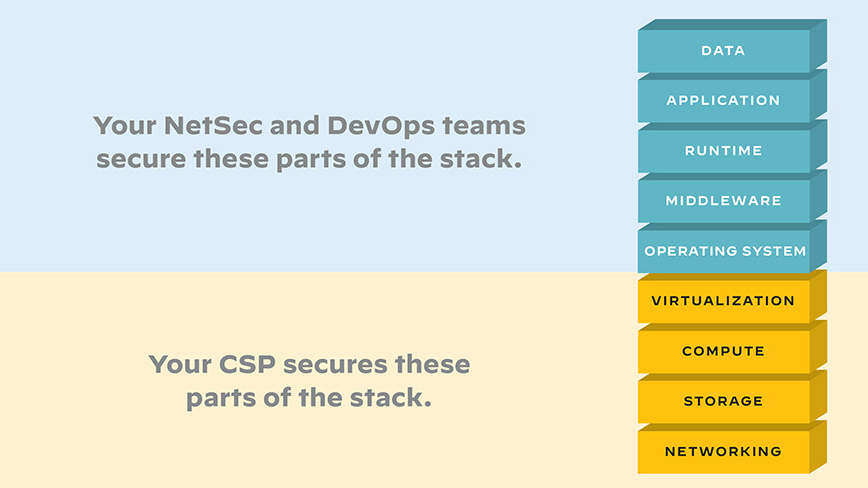

La seguridad en la nube y el modelo de responsabilidad compartida

Figura 1: Responsabilidad de seguridad compartida entre servicios en nube privados, públicos y SaaS

- La seguridad en la nube puede conllevar contrapartidas.

A medida que la nube se ha convertido en una parte integral de los entornos empresariales, muchas organizaciones se enfrentan a compromisos con los entornos de nube pública y privada. Los controles de seguridad de la red suelen "racionalizarse" fuera del diseño de la nube. En consecuencia, las compensaciones de seguridad en la nube suelen incluir:

- Simplicidad frente a funcionalidad

- Eficacia frente a visibilidad

- Agilidad frente a seguridad

- Las atractivas características de la computación en la nube suelen ir en contra de la seguridad de la red.

Las tecnologías de computación en la nube ofrecen a las organizaciones entornos dinámicos y automatizados con recursos en la nube a petición. Sin embargo, muchas características van en contra de la seguridad de la red, entre ellas:

- La computación en la nube no mitiga las amenazas existentes para la seguridad de la red.

- La separación y la segmentación son fundamentales para la seguridad. Sin embargo, la nube se basa en recursos compartidos.

- Las implementaciones de seguridad están orientadas a los procesos. Por el contrario, los entornos de computación en la nube son dinámicos.

- Las aplicaciones basadas en la nube y sus datos están cada vez más distribuidos.

La preocupación por la exposición de los datos ha convertido la seguridad en la nube en una prioridad. El reto se ha convertido en equilibrar la agilidad al tiempo que se mejora la seguridad de las aplicaciones y se protegen los datos a medida que se mueven entre las nubes. La visibilidad y la prevención de ataques son imperativas en todas las ubicaciones donde residen las aplicaciones y los datos.

Naturaleza dinámica de las amenazas modernas

- El panorama moderno de las amenazas está en constante evolución y en los últimos años han surgido muchas amenazas nuevas y sofisticadas.

- Salto de puertos

- Uso de puertos no estándar

- Túnel dentro de los servicios de uso común

- Ocultación dentro del cifrado SSL (Secure Sockets Layer)

Las amenazas que se dirigen directamente a las aplicaciones pueden atravesar la mayoría de las defensas empresariales, construidas históricamente para proporcionar protección en la capa de red.

Los desarrolladores de amenazas explotan varios métodos para infiltrarse en las redes, entre ellos:

- Muchas de las amenazas actuales están diseñadas para operar de forma encubierta en redes y sistemas.

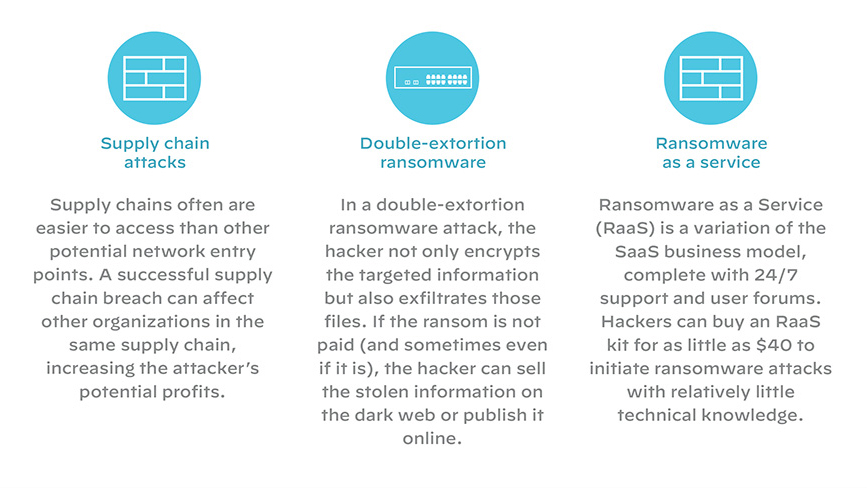

Figura 2: Tendencias recientes en los ataques de ransomware

Este tipo de amenazas están diseñadas para recopilar silenciosamente datos confidenciales y pasar desapercibidas indefinidamente. Este enfoque preserva el valor de los datos robados y permite el uso repetido de los mismos exploits y vectores de ataque.

Las amenazas para los entornos de nube híbrida incluyen:

- Ransomware

- Robo de credenciales

- Sistema de nombres de dominio((DNS)-based attacks)

- Ataques selectivos "bajos y lentos

- Amenazas avanzadas persistentes (APT)

Arquitectura de seguridad de la nube híbrida

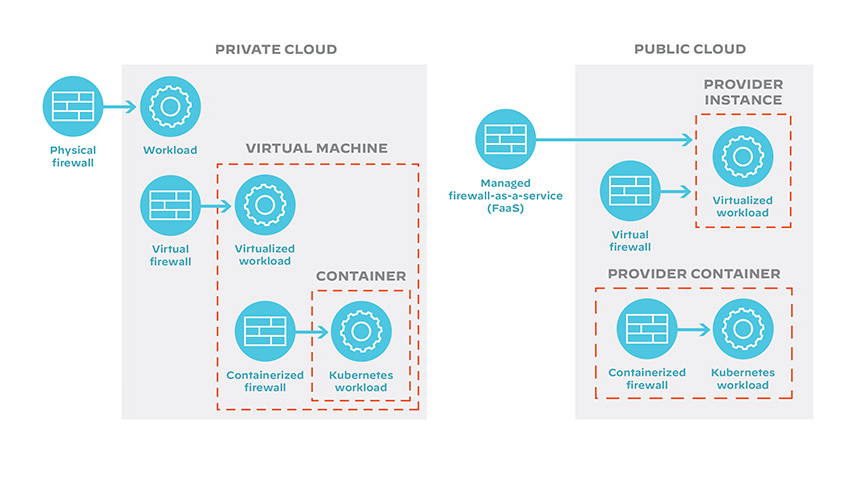

La seguridad de la nube híbrida debe ser omnipresente. Comienza con los NGFW, que identifican y controlan las aplicaciones, los datos y las cargas de trabajo. Aunque los firewall de hardware son componentes importantes de los entornos de nube en las instalaciones, los firewall de software son especialmente útiles con la seguridad de la nube híbrida.

Los firewall de software incluyen:

- Cortafuegos virtuales (también conocidos como firewalls en la nube o NGFW virtualizados)

*Los firewalls virtuales son soluciones de seguridad de la red diseñadas específicamente para entornos en los que implementar firewalls de hardware es difícil o imposible. Esto incluye entornos de nube públicos y privados; redes definidas por software y redes de área extensa definidas por software. - Firewalls para contenedores

- Servicio de administración de firewalls

Figura 3: Firewall de software en la seguridad híbrida/multicloud

Para unir estos componentes y asegurar los entornos híbridos, las organizaciones deben dar prioridad a estas capacidades:

- Seguridad coherente en factores de forma físicos y virtualizados

- Segmente las aplicaciones empresariales utilizando los principios de confianza cero

- Implementaciones de seguridad gestionadas de forma centralizada y actualizaciones de políticas racionalizadas

Buenas prácticas de seguridad en la nube híbrida

La computación en la nube híbrida se ha convertido en un enfoque popular para las organizaciones que buscan aprovechar las ventajas de los entornos de nube pública y privada. Sin embargo, los riesgos de seguridad de la nube híbrida pueden ser complejos y de varios niveles, por lo que requieren un enfoque integral y dinámico.

Con la creciente adopción de soluciones de nube híbrida, cada vez es más importante implementar medidas de seguridad eficaces que mitiguen el riesgo de ciberamenazas y violaciones de datos. Sin embargo, asegurar un entorno de nube híbrida requiere una cuidadosa planificación, selección de soluciones e implementación.

Las siguientes secciones describen las mejores prácticas críticas que deben incorporar las soluciones de seguridad para nubes híbridas.

Habilitación segura de aplicaciones en la nube híbrida

- Los administradores de seguridad deben ser capaces de establecer políticas para permitir ciertos tipos de aplicaciones y funciones mientras deniegan otras.

- Las plataformas de seguridad de la red para entornos de nube híbrida deben clasificar por defecto el tráfico por aplicaciones en todos los puertos.

- Los equipos de seguridad deben tener una visibilidad completa del uso de las aplicaciones.

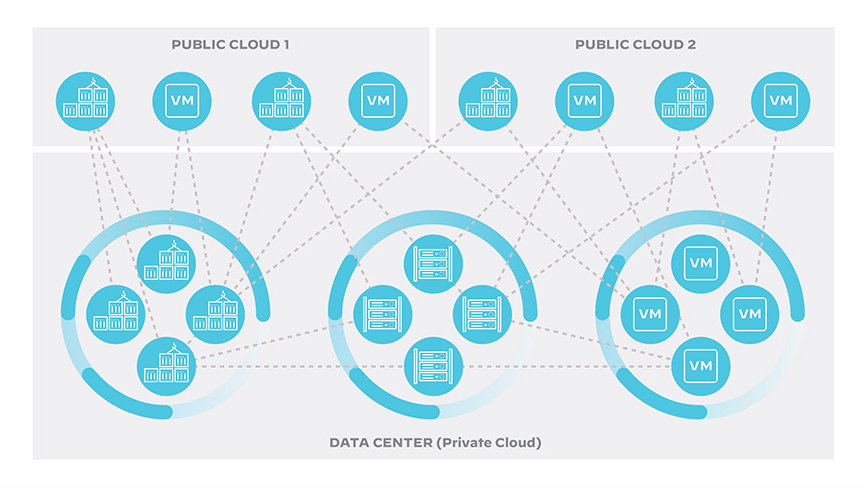

Identificar a los usuarios y permitir el acceso adecuado

- Los usuarios deben ser identificados más allá de la dirección del Protocolo de Internet (IP).

- La información sobre usuarios y grupos debe integrarse directamente en las plataformas tecnológicas que protegen los entornos de nube híbrida. (Esto se debe a que cuando los usuarios se mueven, la política no les sigue).

Figura 4: Infraestructura empresarial hiperconectada

Protección integral frente a amenazas

- Ejercer un control a nivel de aplicación entre las cargas de trabajo reduce la huella de amenazas en el centro de datos. Lo mismo ocurre con la segmentación del tráfico basada en los principios de Confianza Cero.

- Las soluciones de seguridad de la red deben proporcionar la capacidad de:

- Analice directamente ejecutables desconocidos en busca de comportamientos maliciosos

- Bloquee automáticamente las amenazas conocidas

- Analice y contrarreste automáticamente las amenazas desconocidas

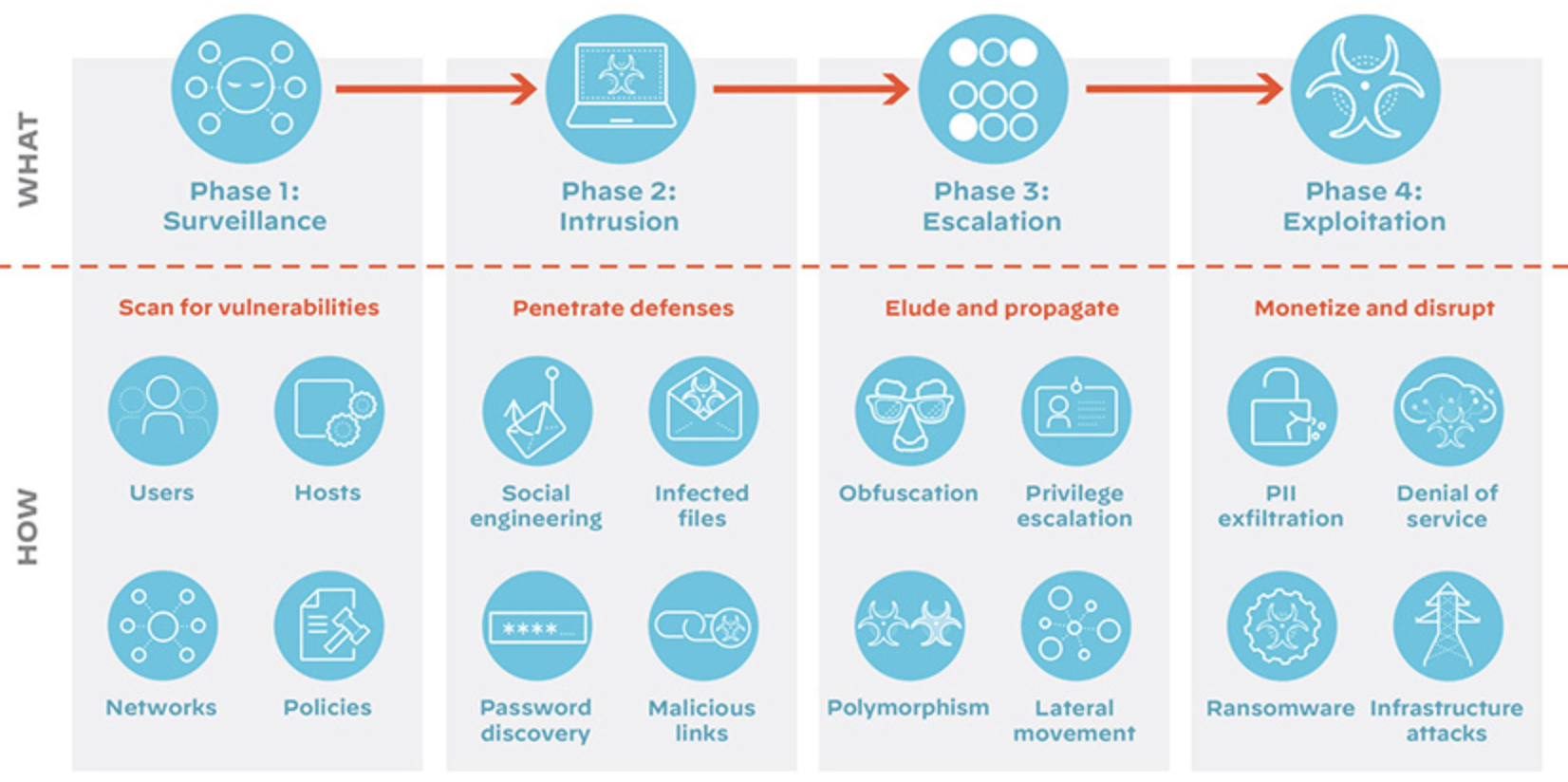

- Busque amenazas en todos los puntos del ciclo de vida de un ciberataque

Figura 5: Anatomía de un ciberataque moderno

Integración flexible y adaptable

- Uno de los retos clave de la integración en el centro de datos es el diseño de la seguridad. Se necesita un nuevo paradigma que permita una seguridad de la red flexible y adaptable. La flexibilidad de la red ayuda a garantizar la compatibilidad con prácticamente cualquier entorno de organización.

- Permitir la integración depende de la compatibilidad con una amplia gama de funciones y opciones de red, entre las que se incluyen:

- Redes de área local virtual (VLAN) basadas en puertos

- La capacidad de integrarse en la capa 1 (física), la capa 2 (enlace de datos) o la capa 3 (red) del modelo de referencia de interconexión de sistemas abiertos (OSI).

- Además, la solución de seguridad de la red debe ser capaz de activar funciones de seguridad adicionales a medida que cambie la postura de seguridad. También debe admitir varios tipos de hipervisor y un posible aprovisionamiento basado en SDN.

Acceso seguro para usuarios móviles y remotos

- Los trabajadores móviles necesitan acceder a las aplicaciones desde ubicaciones geográficamente dispares más allá de la red. Por consiguiente, es necesario proteger a los usuarios móviles y remotos.

- Esto requiere una seguridad coherente. Por lo tanto, las plataformas de seguridad de la red deben:

- Habilite los niveles necesarios de visibilidad, prevención de amenazas y aplicación de políticas de seguridad.

- Proteja las cargas de trabajo físicas y virtualizadas distribuidas en entornos de nube híbrida.

- Proporcione un acceso seguro a los usuarios móviles/remotos al centro de datos y a la nube.

- Abordar el uso de dispositivos endpoint distintos a los equipos estándar emitidos por la empresa.

Una política global, una plataforma de administración

Su objetivo es simplificar la seguridad con una única plataforma de administración que pueda "hacerlo todo", incluyendo:

- Incorporación del firewall a escala.

- Mantenga políticas de seguridad coherentes.

- Implemente el cambio de emergencia en miles de firewalls.

Preparación para la nube

Para tener éxito en la seguridad de la nube híbrida, las soluciones deben cumplir los siguientes objetivos "cloud-first":

- Extienda la política de forma coherente de la red a la nube.

- Impida que el malware acceda y se desplace lateralmente dentro de la nube.

- Simplifique la administración.

- Minimiza el desfase de la política de seguridad a medida que cambian las cargas de trabajo virtuales.

- Proteja las aplicaciones y los datos residentes con la misma postura de seguridad establecida en la red física.

- Admite diversos entornos de nube y virtualización (incluidos los principales proveedores de nubes públicas y nubes privadas virtualizadas).

- Integre con servicios nativos de la nube y herramientas de automatización.

- Automatice el aprovisionamiento de las capacidades de seguridad de la red de acuerdo con los elementos de orquestación del entorno híbrido.

Automatización

Los equipos de seguridad dependen a menudo de procesos manuales excesivos para las operaciones diarias. La seguridad manual ralentiza la mitigación, aumenta las posibilidades de error y es difícil de escalar.

Mediante el uso de análisis precisos para impulsar la automatización, los equipos de seguridad reciben el poder de:

- Aplique las mejores prácticas de seguridad como Confianza Cero.

- Agilice las tareas rutinarias.

- Céntrese en las prioridades de la empresa (como la entrega de aplicaciones, la mejora de procesos o la búsqueda de amenazas).

Hay tres áreas en las que la automatización es clave en un entorno de nube híbrida:

- Automatización de flujo de trabajo

- Automatización de políticas

- Automatización de la seguridad

Una plataforma de firewall debe incorporar el aprendizaje automático ML) y la automatización para proteger contra las amenazas conocidas y desconocidas, incluidos el ransomware, los criptogusanos, el cryptojacking y otros.

Entre las amenazas para los centros de Datos empresariales y los entornos de nube híbrida se incluyen:

- Ransomware

- Robo de credenciales

- Ataques basados en el sistema de nombres de dominio (DNS)

- Ataques selectivos "bajos y lentos

- Amenazas avanzadas persistentes (APT)