-

¿Qué es la detección y respuesta de datos (DDR)?

- Explicación de la detección de datos y la respuesta

- ¿Por qué es importante la DDR?

- Mejora de las soluciones DSPM con supervisión dinámica

- Una mirada más de cerca a la detección y respuesta de datos (DDR)

- Cómo funcionan las soluciones DDR

- ¿Cómo encaja la DDR en el panorama de la seguridad de los datos en la nube?

- ¿Necesita la agenda del CISO una herramienta adicional de ciberseguridad?

- Apoyar la innovación sin sacrificar la seguridad

- Preguntas frecuentes sobre DSPM y la detección y respuesta de datos

- ¿Qué es la protección de datos en la nube?

- ¿Qué es la clasificación de datos?

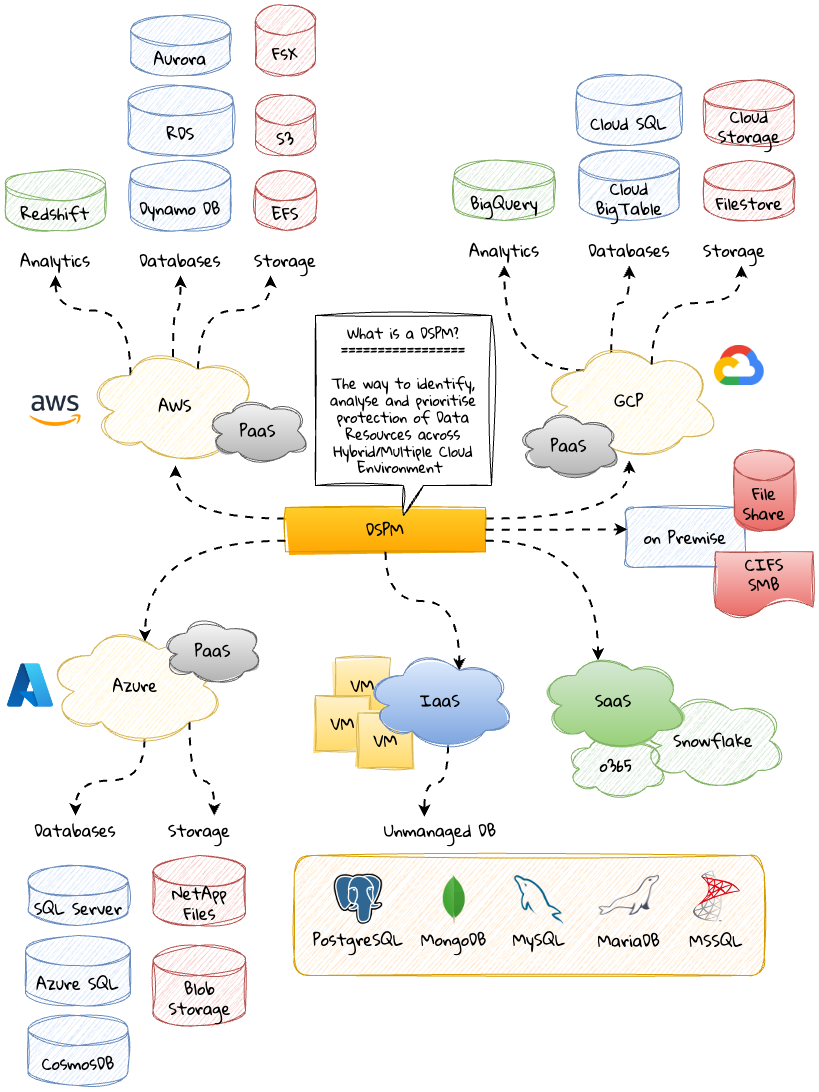

¿Qué es la gestión de posturas de seguridad de datos (DSPM)?

La gestión de posturas de seguridad de datos (DSPM) es un enfoque integral para salvaguardar los datos sensibles de una organización del acceso no autorizado, la divulgación, la alteración o la destrucción. El DSPM engloba varias medidas de seguridad, como la clasificación de datos, el cifrado de datos, el control de acceso, la prevención de la pérdida de datos (DLP) y la supervisión. Mediante la implementación de estas medidas, las organizaciones pueden establecer y mantener una sólida postura de seguridad de los datos, tal y como se requiere para cumplir con las normativas de privacidad y seguridad, prevenir las violaciones de datos y proteger la reputación de la marca.

Explicación de la DSPM

La gestión de posturas de seguridad de datos (DSPM) comprende las prácticas y tecnologías de seguridad que abordan los retos de seguridad derivados de la proliferación de datos sensibles repartidos en diversos entornos. Componente esencial de la seguridad de los datos, el DSPM proporciona a las organizaciones un enfoque para proteger los datos en la nube garantizando que los datos sensibles y regulados tengan la postura de seguridad correcta, independientemente de dónde residan o a dónde se trasladen.

Como enfoque prescriptivo que da prioridad a los datos para proteger los activos de datos de una organización en la nube y en las instalaciones, DSPM da prioridad a la seguridad de los datos, en lugar de limitarse a los sistemas en los que residen los datos. Como tal, el DSPM es un componente crítico de una estrategia de seguridad de datos, especialmente en entornos cloud-first y cloud-native donde los controles de seguridad tradicionales se quedan cortos.

Una tendencia emergente en la computación en la nube -cubierta por Gartner en su Hype Cycle 2022 para la seguridad de los datos-, la tecnología DSPM automatiza la detección y protección de datos para abordar el principal reto de la administración segura de datos: la visibilidad. Gracias a la GDS, las organizaciones obtienen información crítica con capacidad de visión:

- Dónde residen los datos sensibles

- Quién tiene acceso

- Cómo se han utilizado los datos

- Cuál es la postura de seguridad del almacén de datos o de la aplicación

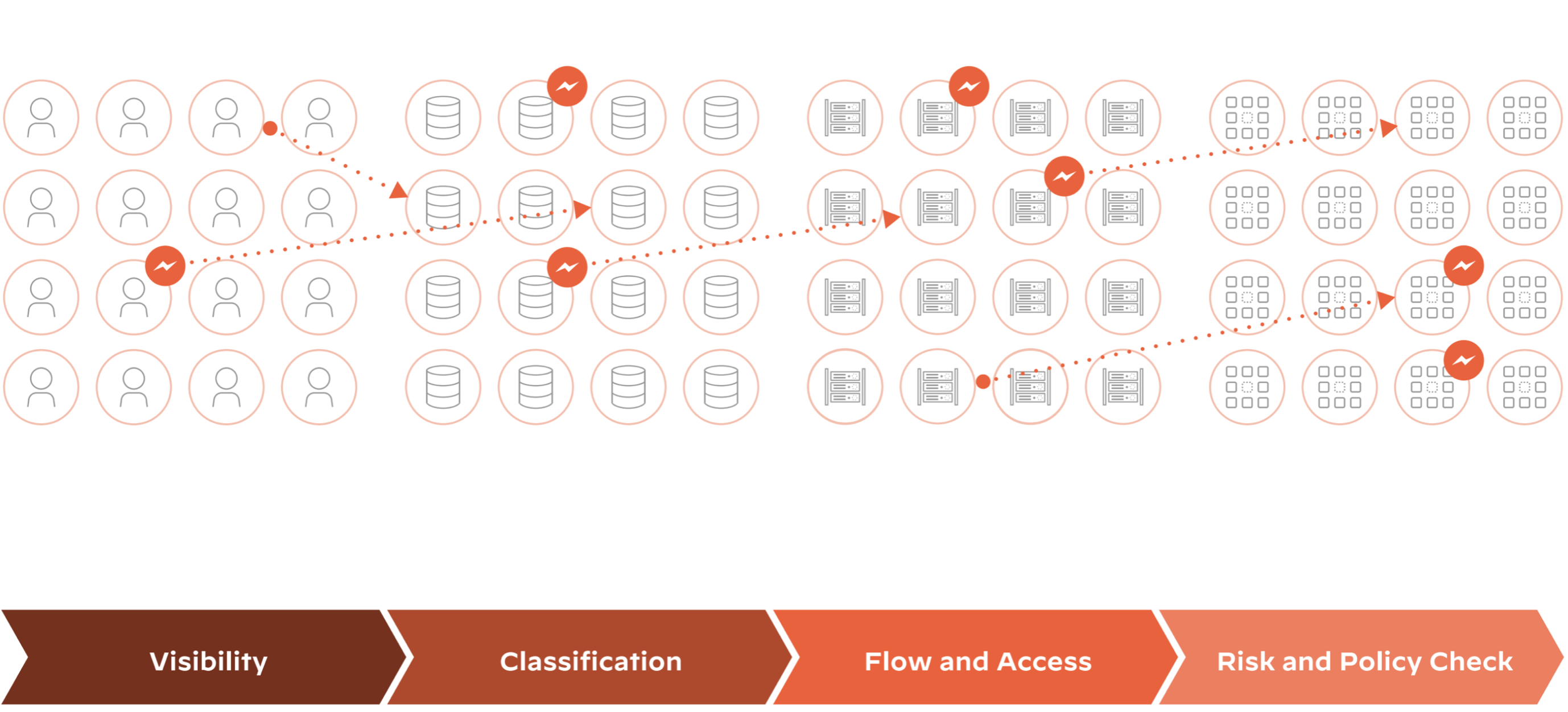

Cómo funciona la DSPM

La DSPM utiliza el análisis del flujo de datos para comprender cómo se mueven los datos dentro de una organización e identificar posibles riesgos y vulnerabilidades. Los pasos clave del proceso de GDS incluyen:

Descubrimiento de datos

El DSPM comienza por localizar y catalogar las fuentes de datos en toda la organización -bases de datos, sistemas de archivos, almacenamiento en la nube, aplicaciones de terceros, etc.- para ayudar a las organizaciones a comprender dónde residen sus datos sensibles.

Clasificación de datos

Una vez identificadas las fuentes de datos, DSPM clasifica los datos según su sensibilidad e importancia. ¿Se trata de información personal identificable (IPI), por ejemplo, datos financieros o propiedad intelectual? La clasificación dirige la priorización de los esfuerzos de protección de datos y los alinea con los requisitos de cumplimiento regulatorio.

Mapeo del flujo de datos

DSPM mapea el flujo de datos confidenciales entre varios componentes de la infraestructura de la organización, como servidores, bases de datos y aplicaciones. El mapeo ayuda a las organizaciones a visualizar cómo se accede a los datos, cómo se procesan y cómo se transmiten, proporcionando información sobre posibles puntos débiles y vulnerabilidades.

Evaluación de riesgos

Al analizar el flujo de datos, DSPM identifica los riesgos y vulnerabilidades potenciales, como el acceso no autorizado, la fuga de datos o la falta de encriptación. A continuación, las organizaciones pueden priorizar sus esfuerzos de seguridad y abordar las amenazas más críticas basándose en los resultados.

Implementación del control de seguridad

Asimismo, basándose en la evaluación de riesgos, las organizaciones pueden implementar los controles de seguridad adecuados para proteger sus datos. Los controles pueden incluir técnicas de encriptación, control de acceso y prevención de pérdida de datos (DLP) para garantizar la seguridad de los datos sensibles a medida que se mueven por la organización.

Supervisión y auditoría

DSPM supervisa continuamente el flujo de datos para detectar anomalías, amenazas potenciales e infracciones de las políticas. Las auditorías periódicas ayudan a garantizar que los controles de seguridad son eficaces y que la organización sigue cumpliendo la normativa de protección de datos.

Respuesta a incidentes y reparación

En caso de que se produzca un incidente de seguridad, DSPM proporciona la información necesaria para identificar rápidamente los datos afectados, evaluar el alcance de la brecha e implementar medidas correctoras para minimizar el impacto.

Figura 2: Descubrimiento de datos, clasificación y gobernanza del acceso

Al utilizar el análisis del flujo de datos, DSPM permite a las organizaciones obtener una comprensión exhaustiva de cómo sus datos sensibles se mueven e interactúan dentro de su infraestructura. Esta comprensión permite a las empresas identificar y abordar los riesgos potenciales, garantizando la protección de sus valiosos activos de datos y manteniendo el cumplimiento regulatorio.

La importancia de la administración de la postura de seguridad de los datos

No se puede exagerar la importancia de la GDS, ya que aborda de forma activa los retos críticos y las consecuencias potenciales a los que se enfrentan las organizaciones en el mundo actual impulsado por los datos.

El fracaso en la implementación de DSPM puede dejar a las organizaciones expuestas a amenazas de seguridad, poniendo en riesgo valiosos activos de datos. Las violaciones de datos -que pueden implicar la pérdida de información sensible, propiedad intelectual y secretos comerciales- dañan la reputación de la marca, lo que a menudo tiene repercusiones a largo plazo. Si no se da prioridad a la GDS, las organizaciones pueden tener dificultades para asignar los recursos de forma eficaz, sobre todo en lo que se refiere a mantener la capacidad de respuesta en un panorama dinámico de amenazas. La colaboración entre los equipos de TI, seguridad y negocio se rompe, lo que da lugar a objetivos desalineados y prácticas de seguridad subóptimas.

Por el contrario, si reconocen la importancia de la GDS y la incorporan a sus procesos, las organizaciones pueden crear estrategias cohesionadas para abordar sus retos. La GDS desempeña un papel vital a la hora de mitigar los riesgos para la seguridad de los datos, así como los resultados empresariales.

Capacidades de la DSPM

Según las proyecciones de Gartner, "para 2026, más del 20% de las organizaciones implementarán la GDS, debido a la urgente necesidad de encontrar repositorios de datos hasta ahora desconocidos y sus ubicaciones geográficas para ayudar a mitigar los riesgos de seguridad y privacidad."

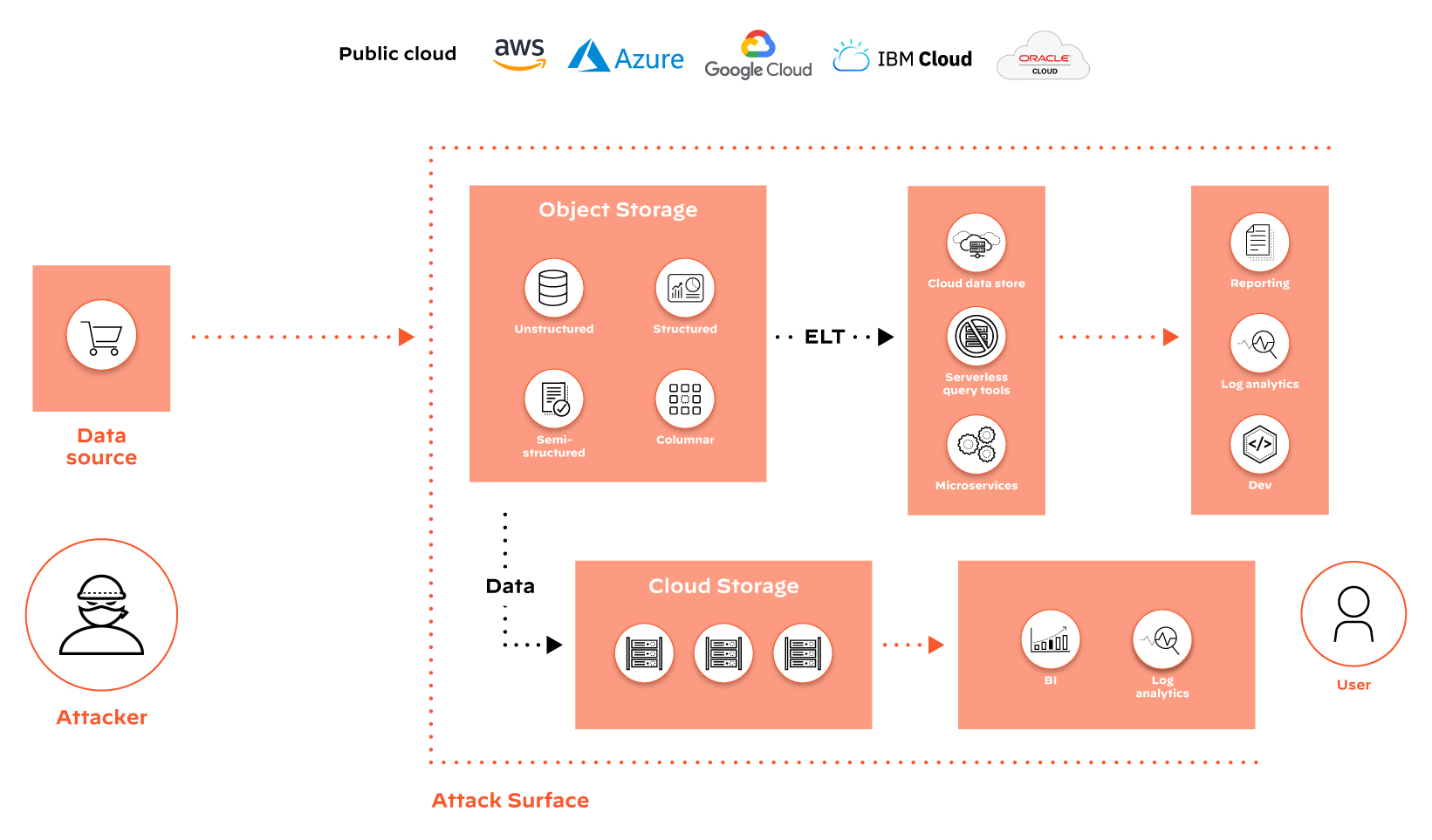

Descubrimiento exhaustivo de datos

Al escanear los entornos de nube y los almacenes de datos en las instalaciones para localizar y catalogar los activos de datos, las herramientas de DSPM desempeñan un papel vital en el descubrimiento de datos en la sombra y permiten a las organizaciones comprender y abordar su superficie de ataque.

Los datos en la sombra hacen referencia a la información creada, almacenada y procesada fuera de los sistemas informáticos oficiales de una organización, a menudo sin el conocimiento o el consentimiento de los departamentos informáticos. Al incorporar la detección de datos en DSPM, las organizaciones pueden identificar y localizar fuentes de datos en la sombra en toda su infraestructura, ya sea en servicios en la nube no autorizados, dispositivos personales y aplicaciones de terceros.

Obtener visibilidad de toda la información que posee una organización, incluidos los datos en la sombra, es crucial para comprender el panorama de los datos e implementar el cifrado, el control de acceso, la prevención de pérdida de datos (DLP) y otros controles de seguridad adecuados en todo el ámbito.

Ventaja de la clasificación de datos

El proceso activo de clasificación de datos dentro de DSPM permite a las organizaciones centrar sus recursos de seguridad en los activos de información más críticos mediante un enfoque específico que garantiza que los datos sensibles reciban el nivel de protección adecuado.

La clasificación de los datos también ayuda a las organizaciones a cumplir las normativas de protección de datos, ya que los distintos tipos de datos pueden requerir controles de seguridad específicos para mantener el cumplimiento. Al comprender la sensibilidad y los requisitos regulatorios de sus datos, las organizaciones pueden implementar medidas personalizadas.

Gobernanza del acceso

La gobernanza del acceso es una característica clave de la DSPM. Implica administrar quién tiene acceso a qué datos y garantizar que los derechos de acceso se conceden basándose en el principio del mínimo privilegio, que establece que las personas sólo deben tener acceso a los datos que necesitan para desempeñar sus funciones laborales. DSPM ayuda a las organizaciones a hacer cumplir este principio proporcionando visibilidad de los controles de acceso e identificando los casos de acceso excesivo o inadecuado.

Detección y corrección de vulnerabilidades y errores de configuración

Un punto fuerte fundamental de la DSPM reside en su capacidad de detección de riesgos. Al escanear continuamente varias fuentes de datos, como bases de datos, sistemas de archivos y almacenamiento en la nube, las herramientas DSPM pueden descubrir vulnerabilidades ocultas y errores de configuración que pueden exponer los datos confidenciales a accesos no autorizados o fugas.

DSPM puede detectar comportamientos anómalos de los usuarios, patrones de acceso y movimiento de datos, que pueden indicar posibles amenazas internas o ataques externos. Al proporcionar alertas en tiempo real e información procesable, las soluciones DSPM permiten a las organizaciones responder rápidamente a los riesgos emergentes y prevenir las violaciones de datos antes de que se produzcan.

Vídeo 1: Descubra cómo QlikTech abordó la seguridad de los datos de los clientes en el modelo de responsabilidad compartida.

Apoyo al cumplimiento

El incumplimiento de las normativas de protección de datos como el GDPR, la HIPAA y la CCPA conlleva importantes multas y sanciones monetarias. Al proporcionar visibilidad de los activos de datos y de los controles de seguridad, DSPM ayuda a las organizaciones a cumplir los estándares regulatorios y a demostrar su cumplimiento con PCI DSS y otras normativas de protección de datos. También pueden supervisar los incumplimientos y alertar al equipo de seguridad de los problemas que deben abordar.

Análisis estático de riesgos

Las herramientas DSPM utilizan el análisis estático de riesgos para identificar los riesgos potenciales de los datos. Esto implica analizar los datos en reposo para identificar la información sensible, evaluar su nivel de riesgo y determinar si está adecuadamente protegida. Al identificar los riesgos de los datos, las organizaciones pueden priorizar sus esfuerzos de seguridad y tomar medidas para mitigarlos.

Controles políticos

DSPM proporciona capacidades para el control de políticas, permitiendo a las organizaciones definir políticas de seguridad que especifiquen cómo deben protegerse los datos y quién debe tener acceso a ellos. A continuación, DSPM aplicará los controles definidos -que podrían incluir la encriptación, la tokenización o las restricciones de acceso- y los hará cumplir en todos los almacenes de datos de la organización, garantizando una protección de datos coherente y reduciendo el riesgo de acceso no autorizado.

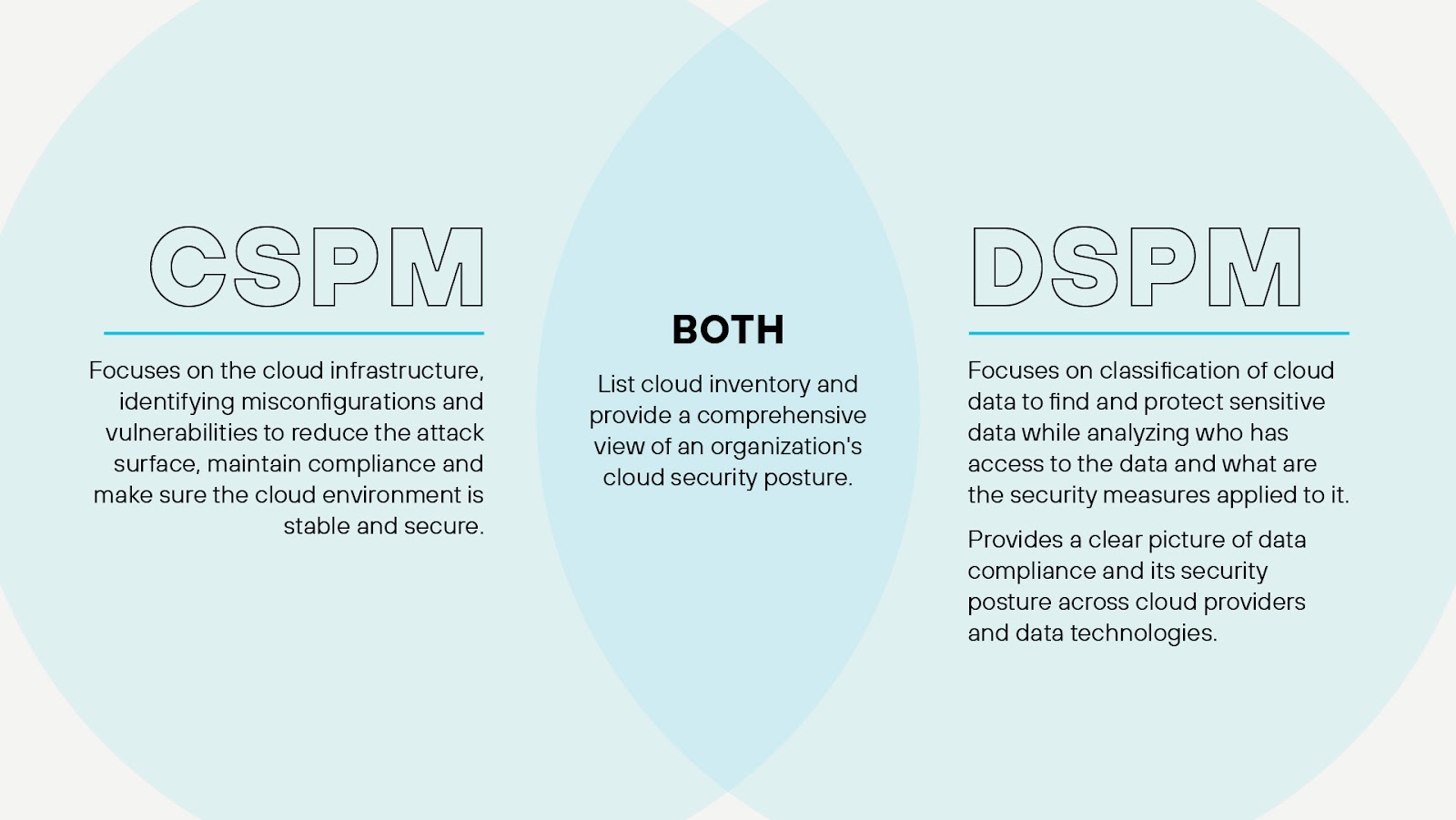

DSPM Vs. CSPM

Aunque tanto la DSPM como la gestión de la postura de seguridad en la nube (CSPM) contribuyen a la postura de seguridad global de una organización, abordan aspectos diferentes de la seguridad de la información.

El CSPM se centra en la supervisión, evaluación y mejora continuas de la postura de seguridad de una organización dentro de un entorno de computación en la nube. Las organizaciones confían en las soluciones de CSPM para identificar y corregir errores de configuración, vulnerabilidades e incumplimientos en las infraestructuras basadas en la nube, como la infraestructura como servicio (IaaS), la plataforma como servicio (PaaS) y el software como servicio (SaaS).

Los CSPM -típicamente integrados en plataformas de aplicaciones nativas de la nube - aprovechan las API, la automatización y el aprendizaje automático para recopilar y analizar datos de diversos recursos de la nube, como máquinas virtuales, almacenamiento, redes y aplicaciones. Evalúan las configuraciones de seguridad y los ajustes de estos recursos con respecto a los puntos de referencia estándar del sector, las mejores prácticas y los requisitos regulatorios, como CIS, NIST, GDPR e HIPAA. Al identificar las desviaciones de las líneas de base de seguridad establecidas, las soluciones CSPM permiten a las organizaciones priorizar y remediar los riesgos de seguridad de forma oportuna.

La DSPM se centra en los propios datos. Mientras que la CSPM salvaguarda el entorno de nube, la DSPM salvaguarda los datos dentro del entorno. Sus numerosos componentes trabajan conjuntamente para identificar los datos sensibles, clasificarlos en función de su nivel de sensibilidad, aplicar controles adecuados de encriptación y acceso, y vigilar continuamente la posible exfiltración de datos o actividades no autorizadas. Las soluciones de DSPM también proporcionan capacidades de elaboración de informes y auditoría para ayudar a las organizaciones a realizar un seguimiento del uso de los datos, demostrar el cumplimiento de las normas regulatorias e identificar las áreas de mejora.

Ambas tecnologías desempeñan un papel vital a la hora de garantizar la confidencialidad, integridad y disponibilidad de los activos críticos de una organización, y la implementación combinada de CSPM y DSPM puede mejorar significativamente la postura de seguridad de una organización.

Casos de uso de DSPM

Catálogo de activos de datos

Con DSPM, las organizaciones pueden localizar y catalogar rápidamente sus activos de datos, incluso en entornos complejos de múltiples nubes. Las herramientas de DSPM también pueden clasificar los datos en función de su sensibilidad, lo que ayuda a priorizar los esfuerzos de seguridad y a garantizar que los datos sensibles estén protegidos adecuadamente.

Evaluar y abordar la superficie de ataque

Al proporcionar visibilidad sobre dónde residen los datos sensibles y quién tiene acceso a ellos, las herramientas de DSPM ayudan a identificar posibles vectores de ataque y a tomar medidas para minimizar la superficie de ataque. Esto puede reducir significativamente el riesgo de una violación de datos y ayudar a proteger la reputación de la organización.

Aplicar el mínimo privilegio

Las organizaciones utilizan el DSPM para hacer un seguimiento de los permisos de acceso a los datos y aplicar el principio del mínimo privilegio. Las herramientas de DSPM proporcionan visibilidad sobre quién tiene acceso a qué datos e identifican los casos de acceso excesivo o inapropiado, lo que contribuye a la implementación de controles de acceso adecuados.

Agilice la seguridad de los datos en entornos multicloud

Las empresas que operan en entornos de nubes múltiples -aprovechando los servicios de Google Cloud, AWS, Azure y otros proveedores de nubes- se enfrentan rápidamente a los retos de la administración de la seguridad de los datos en todas las plataformas. DSPM agiliza los procesos de administración de datos al proporcionar una visión unificada de todos los activos de datos, independientemente de dónde residan. Muchas organizaciones confían en DSPM para descubrir y clasificar los datos en entornos multicloud, aplicar políticas de seguridad coherentes y proporcionar visibilidad en tiempo real de la postura de seguridad de sus datos.

Mejore la protección de datos en una estrategia de nube primero

Para las organizaciones que adoptan una estrategia de "la nube primero", DSPM puede ayudar a garantizar que la seguridad de los datos no se vea comprometida en la transición a la nube. DSPM puede descubrir y clasificar los datos a medida que se trasladan a la nube e identificar los riesgos potenciales. También puede supervisar los datos en tiempo real, alertando al equipo de seguridad de los cambios que puedan indicar un riesgo para la seguridad.

Implementar un enfoque que dé prioridad a los datos

Para las organizaciones que dan prioridad a un enfoque centrado en los datos, DSPM proporciona una protección de primer nivel para los datos confidenciales. Esto es especialmente beneficioso para las organizaciones que manejan grandes volúmenes de datos sensibles, como las de los sectores financiero o sanitario. El DSPM también ayuda a estas organizaciones a garantizar y demostrar el cumplimiento de la normativa sobre protección de datos.

Herramientas y plataformas DSPM

Diseñadas para proteger los datos sensibles, las plataformas DSPM ofrecen una serie de funcionalidades.

- Prevención de pérdida de datos (DLP): Las capacidades de la PLD consisten en supervisar y controlar el movimiento de datos dentro de una organización, ayudando a prevenir accesos no autorizados, fugas de datos y violaciones.

- Encriptación: Las soluciones DSPM proporcionan capacidades de cifrado y descifrado de datos, salvaguardando los datos confidenciales en reposo y en tránsito.

- Gestión de identidad y acceso (IAM): Las capacidadesIAM realizan la tarea crítica de administrar las identidades de los usuarios, la autenticación y la autorización, garantizando que sólo los usuarios autorizados tengan acceso a los datos y recursos confidenciales.

- Enmascaramiento y anonimización de datos: La inclusión del enmascaramiento de datos sirve para proteger los datos sensibles sustituyéndolos por datos ficticios o codificados, que mantienen su estructura y formato pero no pueden vincularse a la información original.

- Gestión de eventos e información de seguridad (SIEM): Las capacidades SIEM recopilan, analizan e informan sobre eventos de seguridad e incidentes para detectar amenazas, realizar análisis forenses y mantener el cumplimiento.

- Clasificación de datos: Las plataformas DSPM ayudan a las organizaciones a identificar y categorizar los datos sensibles, lo que permite un mejor control y protección.

La selección de la solución DSPM adecuada depende de los requisitos y objetivos de la organización. Las empresas nativas de la nube que trabajan con aplicaciones distribuidas de microservicios suelen optar por la solución centralizada de una CNAPP con capacidades DSPM perfectamente integradas. Pero las soluciones de administración de la postura de seguridad de los datos no son necesariamente de talla única.

Cada organización debe elegir una solución de DSPM que se ajuste a sus necesidades únicas de seguridad de los datos y a sus obligaciones regulatorias.