-

- ¿Por qué es importante el registro SIEM para la seguridad informática?

- SIEM frente a administración de registros: Comprender las diferencias

- Componentes clave en los registros SIEM

- La mecánica del registro SIEM

- Mejores prácticas de registro SIEM

- Retos y soluciones del registro SIEM

- Preguntas frecuentes sobre el registro SIEM

Contenido

-

¿Qué es SIEM?

- Cómo funciona SIEM

- Funciones y ventajas clave de SIEM

- Papel de la IA y el ML en SIEM

- Integración SIEM

- Casos de uso de SIEM

- Cómo elegir una solución SIEM

- Mejores prácticas para la implementación de SIEM

- SIEM frente a otras soluciones de seguridad

- ¿Qué es SIEM en la nube?

- La evolución de SIEM

- El futuro de SIEM

- Preguntas frecuentes sobre SIEM

-

¿Qué es UEBA (Análisis del comportamiento de usuarios y entidades)?

- Cómo funciona UEBA

- Ventajas de la implementación de UEBA

- Ejemplos de UEBA

- Casos de uso comunes para UEBA

- Retos y consideraciones en la implementación de UEBA

- Diversas amenazas abordadas por la UEBA

- Integración de UEBA y XDR

- UEBA vs NTA

- UEBA frente a SIEM

- UEBA vs IAM

- Tendencias y desarrollos futuros en la UEBA

- Elegir la solución UEBA adecuada

- Preguntas frecuentes de la UEBA

- ¿Qué es la administración de eventos de seguridad (SEM)?

¿Qué es el registro SIEM?

Contenido

La gestión de eventos e información de seguridad (SIEM) es una solución integral en ciberseguridad. Combina la administración de la información de seguridad (SIM) y la gestión de eventos de seguridad (SEM) para proporcionar un análisis en tiempo real de las alertas de seguridad generadas por las aplicaciones y el hardware de la red.

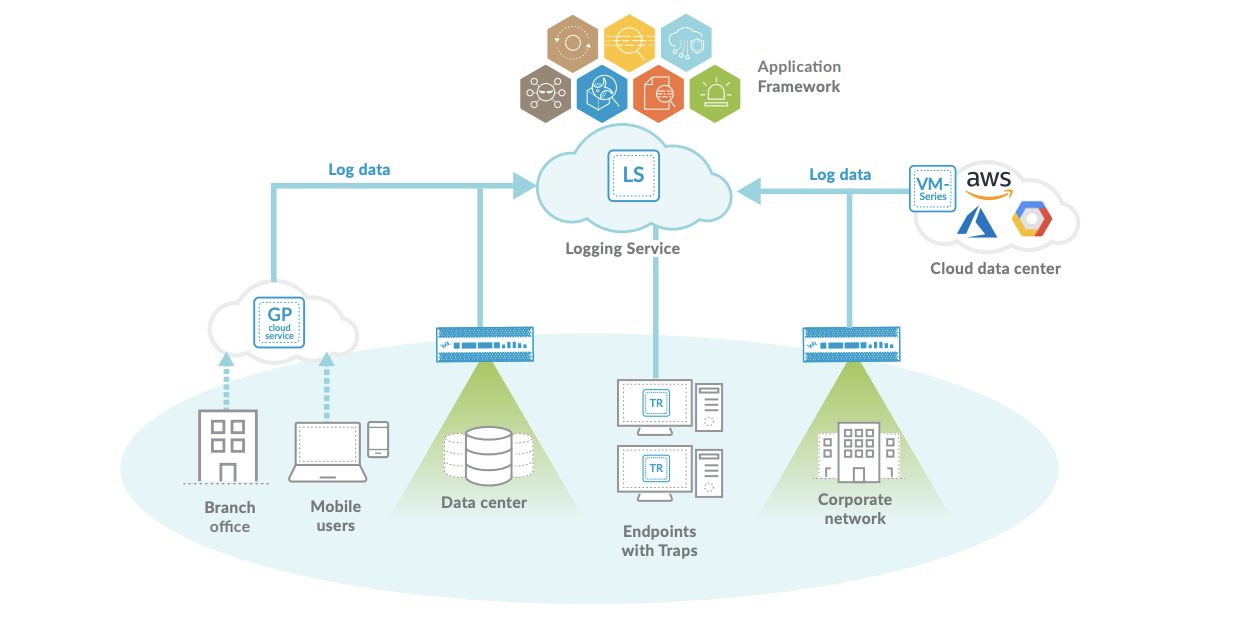

Los sistemas SIEM recopilan y agregan los datos de registro generados en toda la infraestructura tecnológica de una organización, desde los sistemas host y las aplicaciones hasta los dispositivos de red y seguridad, como firewalls y filtros antivirus.

El registro SIEM es el núcleo de la capacidad de SIEM, un elemento crucial que transforma los datos brutos en percepciones significativas, mejorando las medidas y estrategias de seguridad. El registro SIEM consiste en recopilar, agregar y analizar datos de registro de diversas fuentes dentro de la infraestructura de TI de una organización. Este proceso convierte el SIEM en una plataforma centralizada, lo que permite a los analistas de seguridad cribar una gran cantidad de datos para detectar posibles amenazas a la seguridad y responder con eficacia.

¿Por qué es importante el registro SIEM para la seguridad informática?

La plataforma SIEM es un componente central de muchos programas de seguridad tradicionales que analiza cualquier número y tipo de archivos de registro para identificar incidentes de seguridad o amenazas emergentes. Esta característica la diferencia de herramientas de seguridad como EDR (detección y respuesta endpoint).

Los proveedores de SIEM suelen ofrecer funciones adicionales, como UEBA (análisis del comportamiento de usuarios y entidades) y acciones de respuesta a través de SOAR (orquestación, automatización y respuesta de seguridad) como complementos. Con el registro SIEM avanzado, los equipos de seguridad pueden detectar y alertar de actividades sospechosas, analizar el comportamiento de los usuarios para identificar anomalías y tener una visibilidad centralizada de los eventos de seguridad en toda la organización.

SIEM supervisa las actividades relacionadas con la seguridad, como los inicios de sesión de los usuarios, el acceso a los archivos y los cambios en los archivos críticos del sistema, que se capturan como datos de registro. A continuación, el software aplica algoritmos de análisis y correlación a estos datos para identificar posibles incidentes o amenazas a la seguridad.

SIEM frente a administración de registros: Comprender las diferencias

Mientras que SIEM y la administración de registros tradicional implican la recopilación y el almacenamiento de datos de registro, SIEM va más allá. Combina los datos de registro con información contextual adicional, lo que permite un mayor análisis y detección de amenazas en tiempo real, una característica que suele estar ausente en los sistemas básicos de administración de registros.

Administración de registros

Un sistema de administración de registros recopila, almacena y, en ocasiones, analiza los datos de registro generados por varios sistemas, aplicaciones y dispositivos dentro de una infraestructura de TI.

La administración de registros agrega registros de diferentes fuentes, organizándolos en una ubicación centralizada, y normalmente implica tareas como la retención, el archivo y funcionalidades básicas de búsqueda. Los sistemas de administración de registros son un repositorio donde los analistas de seguridad pueden acceder y analizar los registros según sea necesario. Aun así, no suelen proporcionar análisis de seguridad automatizados ni detección de amenazas en tiempo real.

Administración SIEM

Las herramientas SIEM mejoran la administración de registros al permitir el análisis en tiempo real y la correlación de eventos de seguridad. Estas herramientas recopilan datos de registro de diversas fuentes y utilizan técnicas de análisis y correlación centradas en la seguridad para identificar patrones, anomalías y posibles incidentes de seguridad.

Los sistemas SIEM incluyen integración de inteligencia de amenazas de fuentes internas y externas, alertas, flujos de trabajo de respuesta a incidentes e informes de cumplimiento. Proporcionan una visión más completa de la postura de seguridad de una organización mediante la correlación de datos de múltiples fuentes para identificar y responder a las amenazas a la seguridad con eficacia.

La administración de registros se centra más en la recopilación y el almacenamiento de registros, mientras que SIEM integra estos datos para proporcionar capacidades de supervisión de la seguridad, detección de amenazas y respuesta a incidentes en tiempo real. Las soluciones SIEM suelen incluir la administración de registros como componente principal, pero van más allá para ofrecer funcionalidades de seguridad avanzadas.

Diferencias entre SIEM y Syslog

Syslog es un protocolo utilizado para enviar mensajes de registro dentro de una red. Es un protocolo estándar que muchos dispositivos y sistemas (como enrutadores, conmutadores, servidores, firewalls, etc.) utilizan para generar y transmitir datos de registro. Los mensajes Syslog contienen información sobre los eventos, errores o actividades de estos dispositivos y aplicaciones.

Los mensajes Syslog pueden recopilarse y enviarse a una ubicación centralizada (como un servidor Syslog o un sistema SIEM) para su almacenamiento, análisis y supervisión. Sin embargo, syslog no analiza ni correlaciona estos registros; es principalmente un método para el transporte de registros.

Componentes clave en los registros SIEM

Los componentes críticos de los registros SIEM son los elementos de datos fundamentales que estos sistemas recopilan y analizan para identificar y responder a los incidentes de seguridad. Estos componentes incluyen:

- Marcas de tiempo: Cada entrada del registro está marcada con una marca de tiempo, que indica cuándo se produjo el suceso. Esto es crucial para el análisis cronológico y la correlación de sucesos entre diferentes sistemas.

- Información de origen y destino: Los registros contienen detalles sobre la fuente (donde se originó el evento) y el destino (el objetivo del evento). Esta información es vital en la seguridad de la red para rastrear el flujo de datos e identificar posibles amenazas externas.

- Información para el usuario: Los registros suelen incluir información sobre los usuarios, como nombres de usuario o ID de cuenta, especialmente en los casos de control de acceso y autenticación. Esto ayuda a identificar qué usuarios participaron en eventos específicos.

- Tipo de evento: Especifica la naturaleza del evento registrado en el registro, como un intento de inicio de sesión, un acceso a un archivo, una advertencia del sistema, mensajes de error o conexiones de red.

- Acción emprendida: Si el suceso ha desencadenado una respuesta, ésta se registra en el registro. Por ejemplo, si un intento de acceso fue permitido o denegado o si un error provocó una respuesta específica del sistema.

- Recurso consultado: Especialmente en el contexto del control de acceso y la supervisión de la integridad de los archivos, los registros detallan a qué recursos (como archivos, bases de datos o aplicaciones) se ha accedido.

- Nivel de gravedad: Muchos sistemas SIEM clasifican los eventos por nivel de gravedad, lo que ayuda a priorizar las respuestas. Por ejemplo, un intento fallido de inicio de sesión podría ser de menor gravedad, mientras que la detección de malware sería de gravedad alta.

- Códigos de estado: Estos códigos proporcionan puntos de referencia rápidos para comprender el resultado de un acontecimiento, como el éxito o el fracaso de los procesos.

- Datos transferidos: En el caso de los eventos de seguridad de la red, la cantidad de datos transferidos durante un incidente puede ser un indicador clave de la naturaleza y gravedad del mismo.

- Información contextual adicional: Los sistemas SIEM avanzados podrían añadir más contexto a los registros, como datos de geolocalización, cambios en la configuración del sistema o correlación con bases de datos de amenazas conocidas.

Estos componentes proporcionan una visión completa de los eventos de seguridad dentro de la infraestructura informática de una organización, lo que permite una supervisión, un análisis y una respuesta eficaces ante posibles incidentes de seguridad.

La mecánica del registro SIEM

Comprender la mecánica subyacente del registro SIEM es clave para apreciar su valor en la ciberseguridad. Esta sección profundiza en los procesos centrales implicados en el registro SIEM, desde la recopilación de datos hasta la generación de alertas e informes.

Recogida de datos

El registro SIEM es un proceso crucial que ayuda a las organizaciones a supervisar y proteger eficazmente su infraestructura de TI. El proceso de registro SIEM comienza con la recopilación de datos. Cada elemento de la infraestructura informática de una organización, desde los firewalls hasta las aplicaciones, aporta registros, que proporcionan una visión compuesta de la salud y la seguridad de la red.

Normalización de datos

Una vez recopilados los datos, el siguiente paso es la normalización de los mismos. Este proceso vital implica la estandarización de formatos de registro dispares en una estructura unificada. La normalización de los datos facilita el análisis y la comparación de los registros, lo que resulta crucial para identificar patrones y anomalías.

Detección y correlación

La siguiente etapa es la detección y la correlación. Aquí es donde las herramientas SIEM muestran su capacidad para identificar patrones y anomalías en los datos normalizados. La detección temprana de posibles incidentes de seguridad es crucial; esta etapa ayuda a lograr ese objetivo. Este paso es crucial para la detección temprana de posibles incidentes de seguridad.

Alertas e informes

Por último, los sistemas SIEM generan alertas e informes. La generación de alertas e informes es la última pieza del rompecabezas. Los sistemas SIEM notifican a los equipos las amenazas inmediatas y ayudan al cumplimiento y a un análisis más profundo de la seguridad mediante informes exhaustivos. Los informes generados por los sistemas SIEM son especialmente útiles para identificar tendencias y patrones, lo que puede ayudar a las organizaciones a mejorar su postura general de seguridad. Los sistemas SIEM notifican a los equipos las amenazas inmediatas y ayudan al cumplimiento y a un análisis más profundo de la seguridad mediante informes exhaustivos.

Mejores prácticas de registro SIEM

Las mejores prácticas para el registro SIEM son esenciales para maximizar la eficacia de los sistemas SIEM. Estas prácticas ayudan a garantizar que las herramientas SIEM recopilan y analizan los datos de forma eficaz y contribuyen a mejorar las posturas de seguridad de las organizaciones. He aquí algunas de las mejores prácticas clave:

- Recogida selectiva de datos: Seleccione cuidadosamente las fuentes de datos que desea supervisar y de las que desea recopilar registros, centrándose en las más relevantes para las necesidades de seguridad de su organización. Este enfoque específico ayuda a utilizar eficazmente los recursos SIEM y a reducir el ruido de los datos irrelevantes.

- Normalización de datos: Normalice los datos de registro a un formato coherente. Esta normalización es crucial para el análisis práctico, ya que permite una correlación y comparación de datos más sencilla a partir de diferentes fuentes.

- Seguimiento y análisis en tiempo real: Establezca sistemas SIEM de supervisión y análisis en tiempo real para permitir la detección y respuesta inmediatas ante posibles incidentes de seguridad.

- Correlación de eventos: Emplee algoritmos sofisticados para la correlación de eventos. Esto implica analizar patrones y relaciones en los datos de registro para identificar posibles amenazas a la seguridad.

- Actualizaciones y mantenimiento regulares: Actualice y mantenga regularmente su sistema SIEM. Esto incluye la actualización de reglas y firmas, la aplicación de parches al software y la garantía de que el sistema está ajustado para adaptarse al cambiante panorama de la seguridad.

- Alineación del cumplimiento y la regulación: Asegúrese de que sus prácticas de registro SIEM se ajustan a los requisitos y normativas de cumplimiento pertinentes, que pueden dictar tipos de datos específicos que deben recopilarse y conservarse.

- Análisis del comportamiento de usuarios y entidades (UEBA): Implemente UEBA para detectar anomalías y amenazas potenciales basadas en desviaciones de los patrones de comportamiento establecidos.

- Administración eficaz del almacenamiento: Administre eficazmente el almacenamiento de los datos de registro, teniendo en cuenta la seguridad y la escalabilidad de las soluciones de almacenamiento.

- Revisión y auditoría periódicas: Revise y audite periódicamente el sistema SIEM y sus registros para garantizar su funcionamiento según lo previsto e identificar áreas de mejora.

- Formación y sensibilización: Asegúrese de que su equipo está formado y es consciente del uso eficaz del sistema SIEM. Esto incluye comprender las capacidades del sistema e interpretar y responder a las alertas que genera.

- Integración con otras herramientas de seguridad: Integre SIEM con otras herramientas y sistemas de seguridad para un enfoque de seguridad más completo. Esto puede mejorar la visibilidad general y las capacidades de detección de amenazas.

Retos y soluciones del registro SIEM

La administración de registros SIEM conlleva desafíos, y abordarlos con eficacia es fundamental para mantener una postura de ciberseguridad sólida. He aquí una visión ampliada de los obstáculos habituales en el registro SIEM y cómo superarlos:

| Problema | Soluciones |

|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

La implementación del registro SIEM a menudo requiere que los equipos de seguridad trabajen en las complejidades de la integración de diversas fuentes y formatos de datos y la administración de un gran volumen de registros generados en toda la red. También es esencial garantizar la calidad y la precisión de los datos de registro descubriendo falsos positivos o negativos. Estos pasos hacia la implementación del registro SIEM dependen de contar con personal cualificado para configurar, mantener y analizar el sistema SIEM de forma eficaz.

El registro SIEM es fundamental para cumplir los requisitos regulatorios porque proporciona una plataforma centralizada para recopilar, almacenar y analizar los registros de varios sistemas y aplicaciones. Ayuda a demostrar el cumplimiento de la normativa manteniendo un registro de auditoría exhaustivo, lo que permite acceder fácilmente a los datos de registro históricos para realizar auditorías de cumplimiento y elaborar informes. Funciones como las políticas de retención de registros, los controles de acceso y la supervisión en tiempo real ayudan a las organizaciones a alinearse con las normas del sector y los marcos regulatorios, como PCI DSS, HIPAA, GDPR, etc.

El registro SIEM es una parte crucial de las medidas de seguridad proactivas. Las organizaciones pueden detectar proactivamente las amenazas potenciales antes de que se intensifiquen permitiendo a los equipos de seguridad analizar los datos históricos e identificar patrones o tendencias en los eventos de seguridad. El registro SIEM permite crear líneas de base de seguridad y establecer reglas de detección de anomalías, lo que permite identificar comportamientos sospechosos o desviaciones de las actividades cotidianas. Este enfoque proactivo ayuda a abordar preventivamente las vulnerabilidades de seguridad y a reducir la probabilidad de éxito de los ciberataques.