-

¿Qué es SIEM?

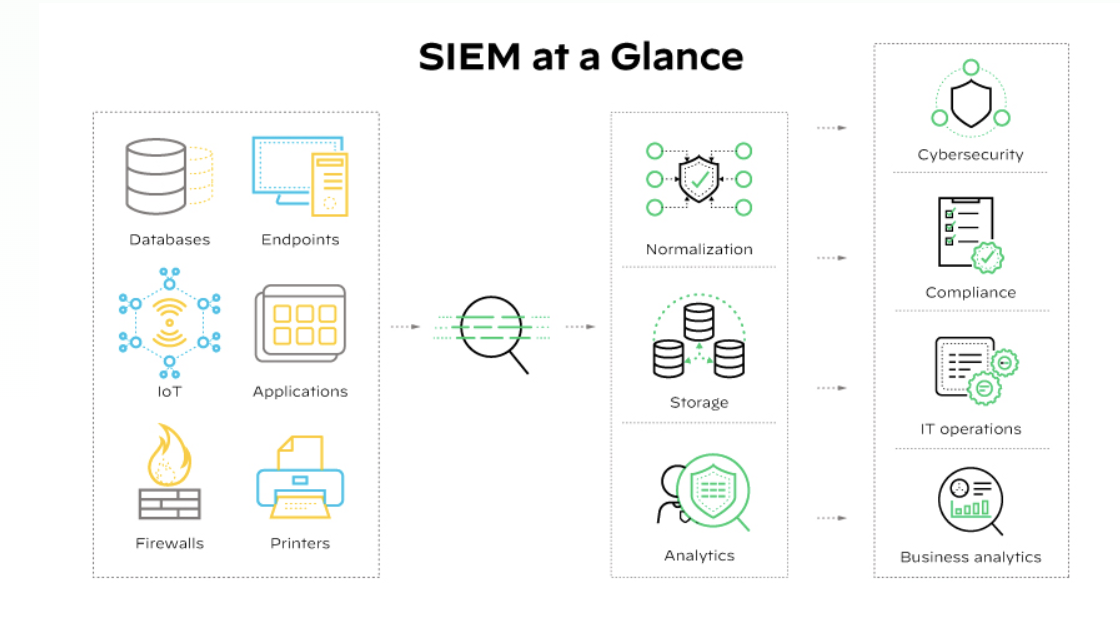

- Cómo funciona SIEM

- Funciones y ventajas clave de SIEM

- Papel de la IA y el ML en SIEM

- Integración SIEM

- Casos de uso de SIEM

- Cómo elegir una solución SIEM

- Mejores prácticas para la implementación de SIEM

- SIEM frente a otras soluciones de seguridad

- ¿Qué es SIEM en la nube?

- La evolución de SIEM

- El futuro de SIEM

- Preguntas frecuentes sobre SIEM

-

¿Qué es UEBA (Análisis del comportamiento de usuarios y entidades)?

- Cómo funciona UEBA

- Ventajas de la implementación de UEBA

- Ejemplos de UEBA

- Casos de uso comunes para UEBA

- Retos y consideraciones en la implementación de UEBA

- Diversas amenazas abordadas por la UEBA

- Integración de UEBA y XDR

- UEBA vs NTA

- UEBA frente a SIEM

- UEBA vs IAM

- Tendencias y desarrollos futuros en la UEBA

- Elegir la solución UEBA adecuada

- Preguntas frecuentes de la UEBA

-

¿Qué es el registro SIEM?

- ¿Por qué es importante el registro SIEM para la seguridad informática?

- SIEM frente a administración de registros: Comprender las diferencias

- Componentes clave en los registros SIEM

- La mecánica del registro SIEM

- Mejores prácticas de registro SIEM

- Retos y soluciones del registro SIEM

- Preguntas frecuentes sobre el registro SIEM

¿Qué es la administración de eventos de seguridad (SEM)?

La gestión de eventos de seguridad (SEM) es el proceso de supervisión, correlación y administración de eventos de seguridad dentro de la infraestructura de TI de una organización para detectar y responder a posibles amenazas o incidentes de seguridad.

SEM se centra principalmente en la administración y el análisis de eventos de seguridad. Normalmente implica la supervisión de eventos a través de registros y actividades, correlación y análisis, alerta y notificación, respuesta a incidentes y elaboración de informes y cumplimiento.

Obtenga la imagen completa | Cortex XSIAM - Palo Alto Networks

¿Por qué es importante el SEM para la seguridad informática?

El SEM es vital, ya que constituye la primera defensa contra las ciberamenazas. Es la diferencia entre atrapar un ciberataque en el momento en que se produce y lidiar con las secuelas de una brecha. Los sistemas de supervisión y alerta en tiempo real de SEM permiten actuar con rapidez, minimizando los daños y protegiendo los datos confidenciales.

El objetivo principal del SEM es distinguir las actividades normales -comportamientos típicos de los usuarios, operaciones de red y procesos del sistema- de los comportamientos sospechosos o maliciosos. Este proceso implica correlacionar los registros de eventos y los datos de registro utilizando reglas, firmas y algoritmos predefinidos para identificar patrones indicativos de posibles incidentes de seguridad.

Mediante la supervisión y el análisis en tiempo real, el SEM permite a los equipos de seguridad reconocer y responder rápidamente a las anomalías que podrían significar una brecha o una amenaza inminente. Además, el SEM desempeña un papel fundamental en el cumplimiento y la observancia de los reglamentos.

Muchas industrias operan dentro de marcos regulatorios estrictos que exigen medidas de seguridad sólidas. SEM ayuda a las organizaciones a cumplir estos requisitos proporcionándoles registros de auditoría exhaustivos, capacidades de respuesta ante incidentes e informes para la evaluación del cumplimiento.

¿Cómo funciona el SEM?

SEM recopila y analiza los datos de registro de varias fuentes dentro de un entorno informático. Es como armar un rompecabezas: cada dato ayuda a formar una imagen más clara del estado de seguridad de la red, lo que permite identificar rápidamente anomalías o actividades maliciosas.

El proceso SEM es crucial para la estrategia de ciberseguridad de una organización. Implica una serie de etapas que permiten a los equipos de seguridad detectar, investigar y responder a las posibles amenazas a la seguridad con prontitud y eficacia.

Primera etapa: Recogida de datos

Esto implica recopilar registros y eventos de varias fuentes de la red, como firewalls, sistemas de detección de intrusos y servidores. A continuación, los datos recopilados se almacenan en un depósito centralizado para su análisis.

Segunda etapa: Normalización

Dado que los registros y los eventos pueden tener formatos y estructuras diferentes en función de la fuente, es necesario convertirlos a un formato estandarizado para un análisis unificado. Esto implica la asignación de los diferentes campos de registro a un esquema común, de modo que puedan correlacionarse y analizarse fácilmente.

Tercera etapa: Correlación

Se trata de analizar los datos recopilados para identificar patrones o anomalías que indiquen amenazas a la seguridad. Para ello se suelen utilizar técnicas analíticas avanzadas como el aprendizaje automático y el análisis del comportamiento, que pueden ayudar a detectar patrones de ataque complejos que pueden pasar desapercibidos a los sistemas tradicionales basados en reglas.

Cuarta etapa: Alerta

Cuando se detecta una amenaza potencial para la seguridad, el sistema SEM genera alertas o notificaciones para que los equipos de seguridad las investiguen y respondan a ellas. Estas alertas suelen incluir detalles sobre la naturaleza de la amenaza, la gravedad del incidente y las acciones recomendadas para su contención y mitigación.

Quinta etapa: Respuesta ante incidentes

Esto implica tomar las medidas adecuadas para contener, mitigar y remediar los incidentes de seguridad. Esto puede incluir el aislamiento de los sistemas afectados, el bloqueo del tráfico malicioso, la restauración de las copias de seguridad y la realización de análisis forenses para determinar la causa raíz del incidente.

Siguiendo estas etapas, las organizaciones pueden establecer un sólido proceso SEM para detectar y responder de forma proactiva a las amenazas contra la seguridad, reduciendo el riesgo de violación de datos y otros ciberataques.

Escenario: Detección y mitigación de una amenaza interna

Contexto

Perfil de la organización: Un gran proveedor de servicios sanitarios con datos confidenciales de pacientes almacenados en su red.

Infraestructura informática: Una combinación de servidores internos y servicios basados en la nube, con controles de acceso para distintos niveles de autorización de los empleados.

Fase previa al incidente

Implementación del SEM: La organización utiliza un sofisticado sistema SEM para supervisar y analizar los eventos en tiempo real en toda su red.

Inicio del incidente

Actividad sospechosa: Un empleado del departamento de facturación que suele acceder a un conjunto específico de historiales de pacientes comienza a acceder a muchos archivos no relacionados con sus tareas habituales. Estos archivos contienen información sensible sobre los pacientes.

Detección SEM

Supervisión en tiempo real: El sistema SEM está configurado para señalar cualquier patrón de acceso inusual basado en reglas predefinidas. Detecta comportamientos anómalos de acceso a los datos desde la cuenta de usuario del empleado.

Generación de alertas: Se activa automáticamente una alerta y se envía al equipo de ciberseguridad, indicando un posible acceso no autorizado o una amenaza interna.

Evaluación del incidente: El equipo de ciberseguridad revisa inmediatamente la alerta. Evalúan los registros de acceso y confirman que el comportamiento del empleado se desvía significativamente de su patrón normal.

Verificación de empleados: El equipo se pone en contacto con el supervisor del empleado para verificar si el acceso a los datos es legítimo o forma parte de una tarea asignada.

Contención e investigación

Suspensión de la cuenta: Una vez confirmado que el acceso no está autorizado, se suspende temporalmente la cuenta del empleado para impedir que siga accediendo a los datos.

Investigación: El equipo de ciberseguridad inicia una investigación exhaustiva, que incluye entrevistar al empleado, revisar detalladamente los registros de acceso y comprobar si ha habido intentos de exfiltración de datos.

Resolución

Determinación del resultado: La investigación revela que el empleado accedió a los datos de los pacientes por curiosidad, violando las políticas de privacidad de la organización.

Acción emprendida: De acuerdo con las políticas de la organización, el empleado está sujeto a medidas disciplinarias. Se documenta el incidente y se lleva a cabo una revisión de los controles de acceso.

Análisis posterior al incidente

Actualización del sistema SEM: Las reglas SEM se actualizan para afinar la detección de patrones inusuales de acceso a los datos, mejorando la sensibilidad ante posibles amenazas internas.

Formación de los empleados: Se organizan sesiones de capacitación adicionales sobre privacidad de datos y protocolos de seguridad para todos los empleados con el fin de prevenir incidentes similares.

Cómo funciona el software SIEM

SIM vs. SEM vs. SIEM

Imagine el SEM como un sistema de alarma en tiempo real, que identifica rápidamente las amenazas en el momento en que se producen. Por el contrario, la administración de la información de seguridad (SIM) es como un archivador detallado, que almacena y analiza meticulosamente los datos históricos.

Juntos, forman un poderoso dúo, a menudo integrado en los sistemas de información de seguridad y gestión de eventos (SIEM), que proporciona una visión global de la salud de la seguridad.

Comprender las distinciones entre SIM, SEM y SIEM es vital en el ámbito de la ciberseguridad. Su integración es esencial para desarrollar estrategias de seguridad integrales. SEM y SIM son los dos pilares de lo que hoy se conoce como SIEM, y estos enfoques discretos pueden definirse del siguiente modo:

Los sistemas SIM recopilan y analizan los datos de registro, incluidos los registros de la red y del sistema, para almacenarlos a largo plazo y generar informes con fines de cumplimiento.

El SEM permite registrar y evaluar datos de sucesos y ayuda a los administradores de seguridad o de sistemas a analizar, ajustar y gestionar la arquitectura, las políticas y los procedimientos de seguridad de la información. Proporciona alertas inmediatas cuando se detectan posibles incidentes de seguridad, lo que permite a los equipos de seguridad reaccionar con rapidez. El SEM también incluye la capacidad de correlacionar diferentes eventos procedentes de varias fuentes, lo que ayuda a detectar ciberamenazas complejas.

Los sistemas SIEM combinan las capacidades SIM y SEM para ofrecer almacenamiento y análisis a largo plazo de los datos de registro y capacidades de supervisión y respuesta en tiempo real. Al proporcionar una visión global de la seguridad, SIEM permite la detección de amenazas sofisticadas que requieren eventos en tiempo real y análisis de datos históricos. También disponen de funciones avanzadas como UEBA, SOAR e integraciones avanzadas de inteligencia de amenazas.

Para contextualizar estos hilos en el lenguaje actual, es esencial comprender que las herramientas SIEM se han convertido en una solución estándar en el centro de operaciones de seguridad moderno. Las plataformas SIEM avanzadas de hoy en día sirven como centro neurálgico tanto para el SEM como para el SIM, ofreciendo funcionalidades como la recopilación de registros, la normalización, la correlación y la elaboración de informes como un todo contiguo en lugar de capacidades separadas.

Las plataformas SIEM aprovechan ahora comúnmente el aprendizaje automático y la inteligencia artificial para mejorar las capacidades de detección, lo que permite una identificación más precisa de las amenazas en medio de grandes volúmenes de datos.

Preguntas frecuentes sobre la administración de eventos de seguridad (SEM)

Una de las aplicaciones comerciales pioneras de SEM fue ArcSight ESM (Enterprise Security Manager), desarrollada por ArcSight, que adquirió relevancia a principios de la década de 2000. ArcSight ESM fue también una de las primeras soluciones SIEM completas disponibles.

Estas ofertas independientes se han visto eclipsadas en el mercado por otras más avanzadas como Cortex XSIAM de Palo Alto Networks. Están incorporando modelos de IA listos para usar, y soluciones avanzadas como Cortex XSIAM van mucho más allá de los métodos tradicionales de detección de amenazas, conectando eventos a través de varias fuentes de datos para detectar con precisión y detener las amenazas a escala. De este modo, es posible automatizar las tareas de seguridad para reducir el trabajo manual y acelerar la respuesta a los incidentes y su reparación antes incluso de que los analistas los examinen.