Seguridad de contenedores y Kubernetes

Cree, implemente y ejecute aplicaciones en contenedores sin riesgos, desde el código hasta la nube

RECOMENDADO

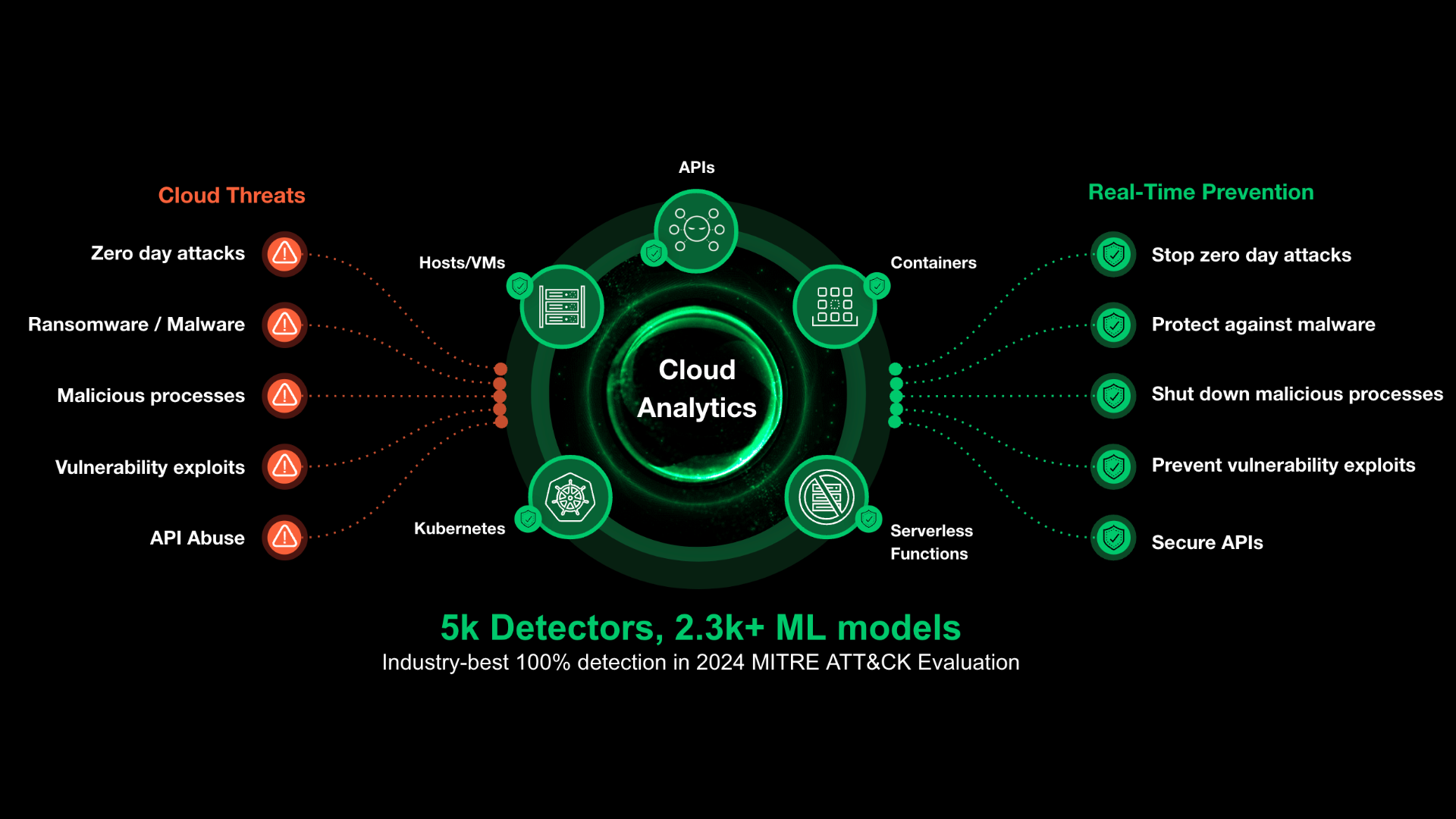

Proteja los contenedores y las aplicaciones de Kubernetes con Cortex Cloud

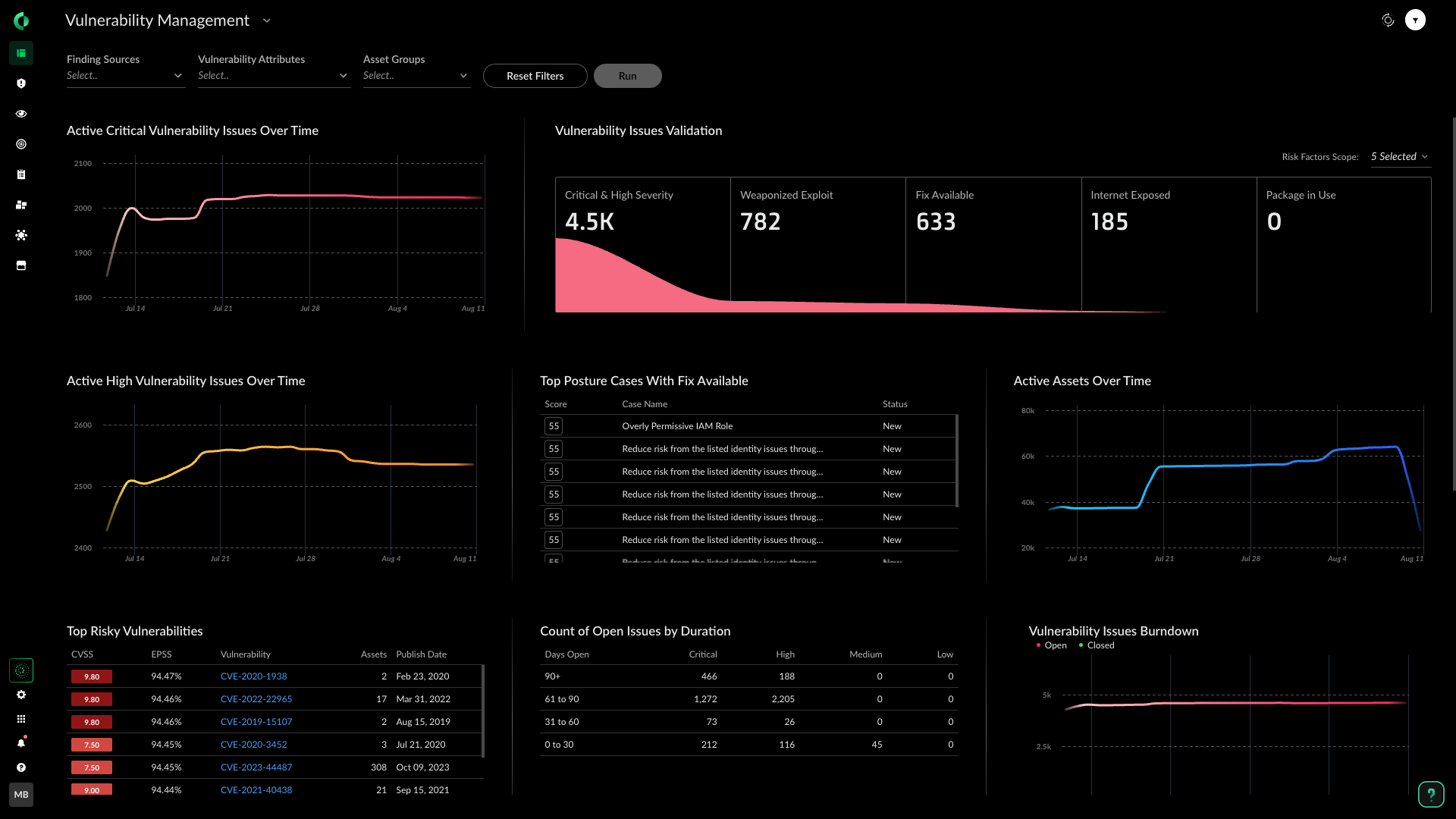

Identificar y corregir vulnerabilidades

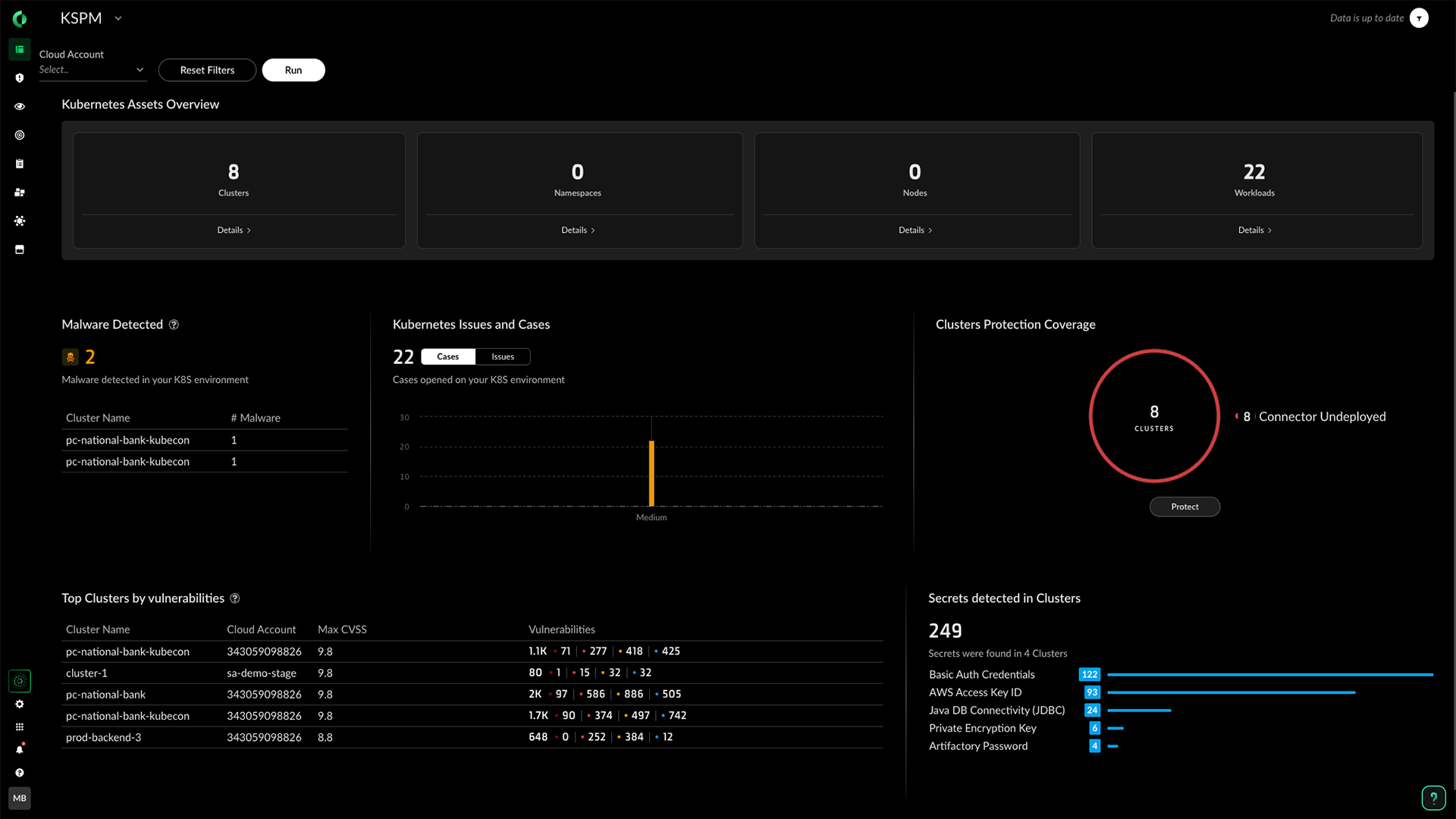

Priorice los riesgos y reduzca la fatiga por alertas detectando vulnerabilidades críticas, utilizando factores de riesgo correlacionados como la exposición externa, permisos excesivos, errores de configuración, datos confidenciales, secretos y malware.

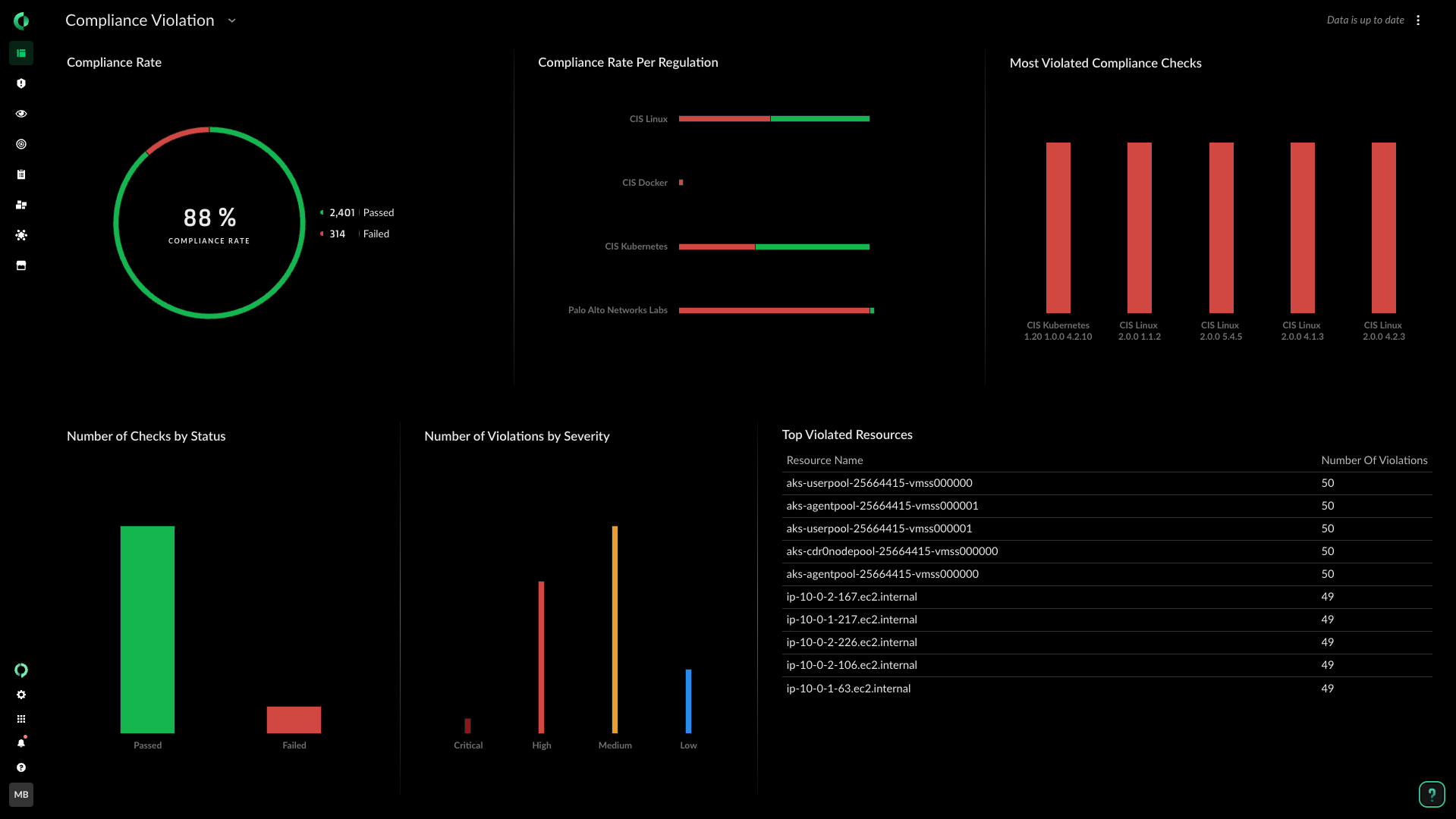

Garantizar el cumplimiento normativo a lo largo de todo el ciclo de vida

Mantenga un historial completo de auditorías de cumplimiento desde la creación hasta la ejecución. Realice comprobaciones de cumplimiento y presentación de informes para los principales marcos e implemente políticas para comprobaciones personalizadas.

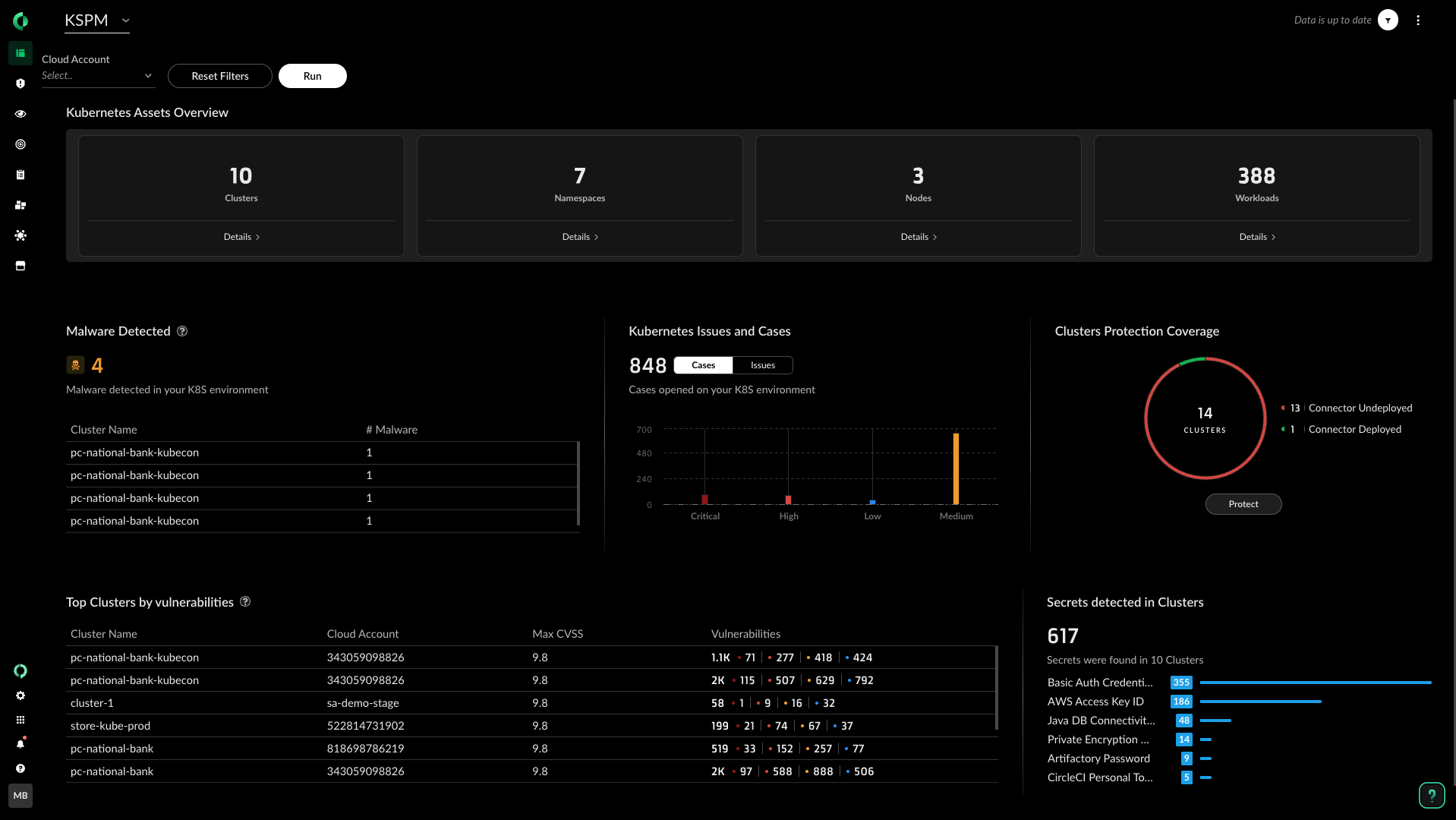

Proteger los entornos de Kubernetes

Detecte y corrija los errores de configuración y los riesgos de seguridad de Kubernetes con soluciones guiadas. Refuerce la postura de Kubernetes y cumpla con los estándares CIS para clústeres Kubernetes EKS, AKS y GKE.

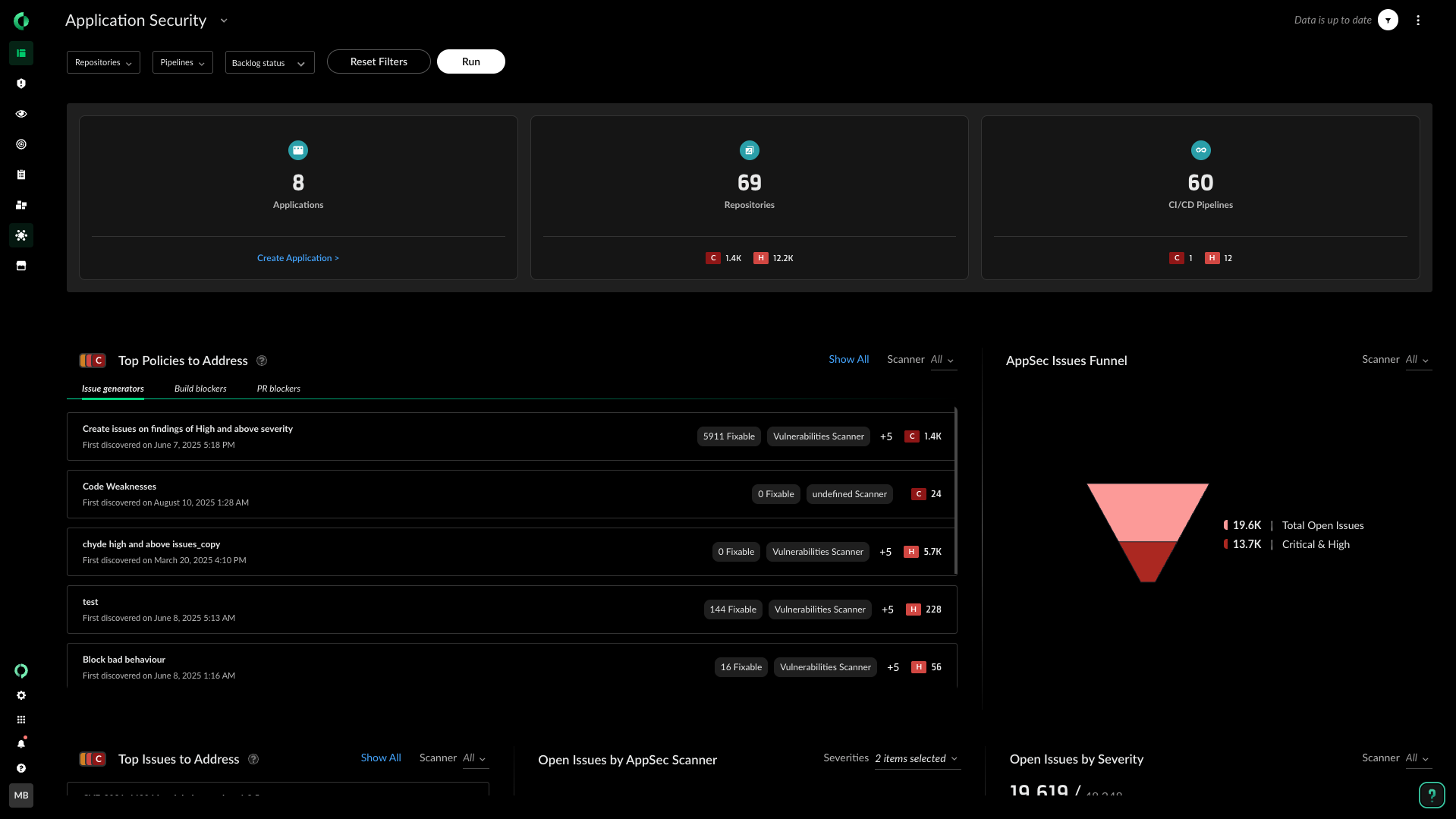

Aliviar la carga de trabajo de los equipos de desarrollo y seguridad

Integre controles de seguridad desde el código hasta la nube, al agregar barreras de protección a sus compilaciones de imágenes y sus implementaciones. Escanee automáticamente los repositorios y registros en busca de vulnerabilidades y errores de configuración.